# C 与汇编的关系

# 应用层技术栈:

- 加密与解密(四)看雪论坛

- X86/X64/arm 汇编语言

- windows 核心编程

- c 语言从入门到精通 (第三版) (清华)

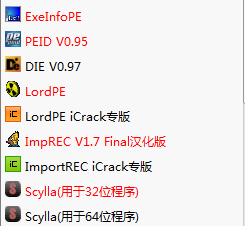

# 学习逆向环境配置

工具类:

- 吾爱破解工具类

- Hxd (十六进制编辑工具)

开发类:

- VS2008 IDE

- VC6.0 SP6 IDE

# 进制转换

- 十进制的定义:由十个符号组成,分别是 0 1 2 3 4 5 6 7 8 9 逢十进一

- 九进制的定义:由九个符号组成,分别是 0 1 2 3 4 5 6 7 8 逢九进一

- 十六进制的定义:由十六个符号组成,分别是 0 1 2 3 4 5 6 7 8 9 A B C D E F

- N 进制的定义:由 N 个符号组成 逢 N 进一

# 数据类型与逻辑运算

在计算机中,由于硬件的制约,数据是有长度限制的,超过数据宽度的数据会被丢弃

同一个数据,表示无符号数和有符号数则其含义不同

- 无符号数:正数

- 有符号数:正数、负数

# 常见的数据类型(重要)

- BYTE 字节 8BIT

- WORD 字 16BIT 2 字节

- DWORD 双字 32BIT 4 字节

# 常见的运算符类型(重要)

或运算(or |)

只要有一个为 1 则结果为 1

与运算(and &)

两个都是 1 结果才为 1

异或运算(xor ^)

相同为 0 不同为 1

非运算 (not !)

取反 1 是 0 0 是 1

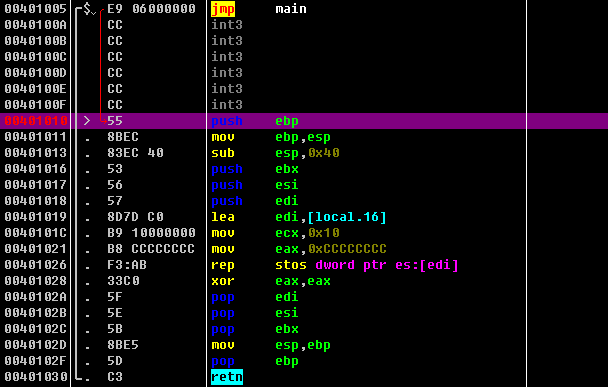

# 32 位寄存器

EAX

EBX

ECX

EDX

只有通用寄存器能拆成高位和低位

1 | mov byte [local.3+2],ah //由于只是高位地址,因此是3+2 |

command 中

?al 可以显示 al 中的值,即查看寄存器中的值

dd 内存 display dword

dw 内存

db 内存

# CPU 计算 2+3

1. 先异或,得到 R

2. 在与运算,将结果左移一位

3. 如果 (2) 的结果为全 0,那么 R 就是最终答案,如果不是,将 R 赋值给 x,将 (2) 的结果赋值给 y

4. 重复操作直至 (2) 的结果为全 0,那么此时 R 就是我们的答案

# CPU 计算 2-3

1. 异或,得到 R

2. 在与运算,将结果再左移一位

3. 如果结果为全 0,那么 R 就是结果,否则重复

在 debug 的模式下是用常量来分配的 print hello world

# 堆栈的原理:

- 临时存放一些寄存器已无法存放的数据,比如超过内存对齐的数据类型

- 存放临时数据,野指针,指针初始化时的数据

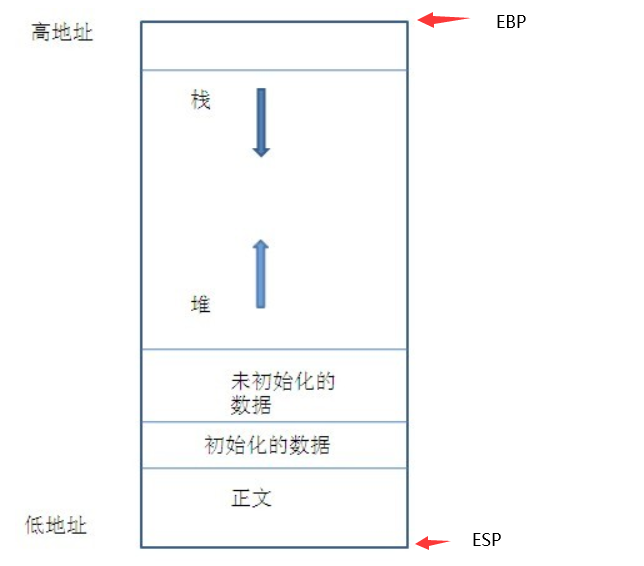

Windows 分配栈时 是从高地址往低地址分配:

- MOV EBX,0x13FFDC BASE

- MOV EDX,0x13FFDC TOP

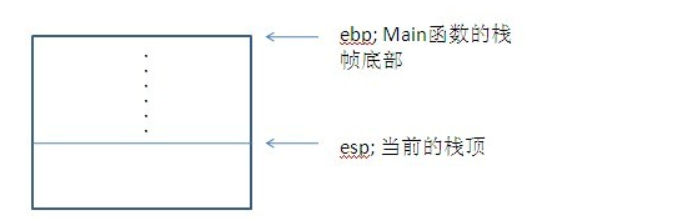

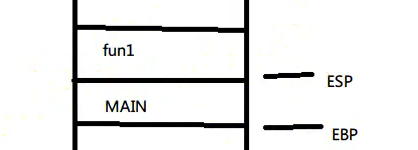

EBP 和 ESP:

ESP:该指针永远指向系统栈最上面一个栈帧的栈顶。

EBP:该指针永远指向系统栈最上面一个栈帧的底部。

栈底和栈顶原理:

- 控制栈顶和栈底分别为两个固定的寄存器 (EBP 基址指针寄存器 和 ESP 堆栈指针寄存器)

ebp = esp

esp -= 0x40

ESP 和 EBP 不够的时候会相互借用,两个都用作传参

初始状态下,ebp 指向高地址,ESP 指向低地址

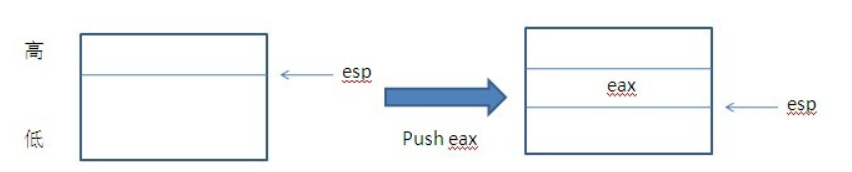

push eax

先把 esp-4,再把 eax 中的值压栈

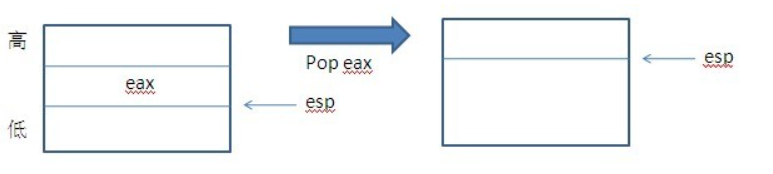

pop eax

将 esp 指向的值给 eax,esp+4

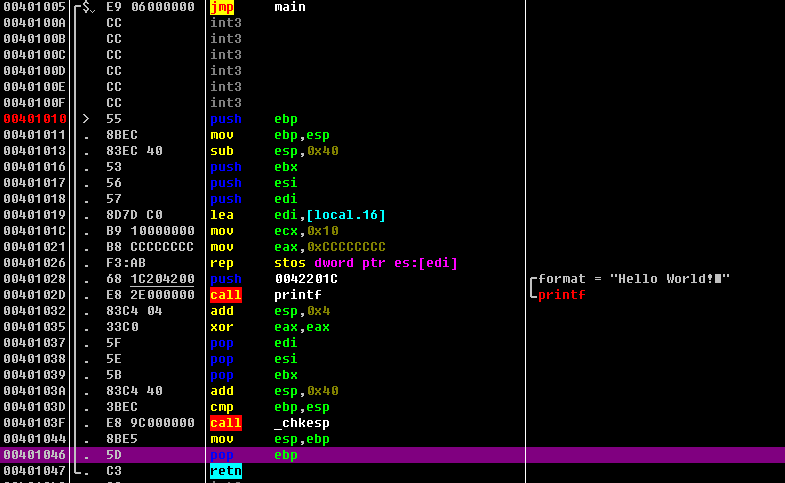

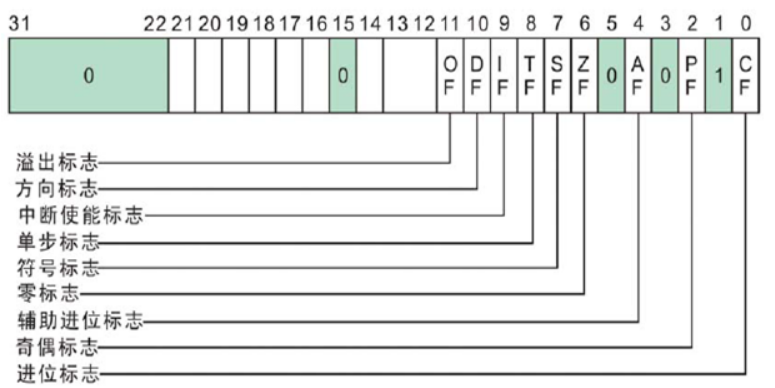

# 一个 helloworld 的 main 函数

一般来说,VC 6.0 的 main 函数在 call 00401005

1 | 00401005 /$ /E9 06000000 jmp main |

假设当前我们有这样一个程序

1 | // add_main.cpp : Defines the entry point for the console application. |

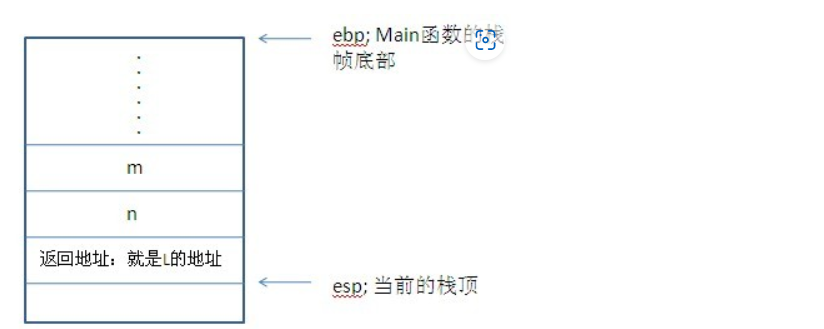

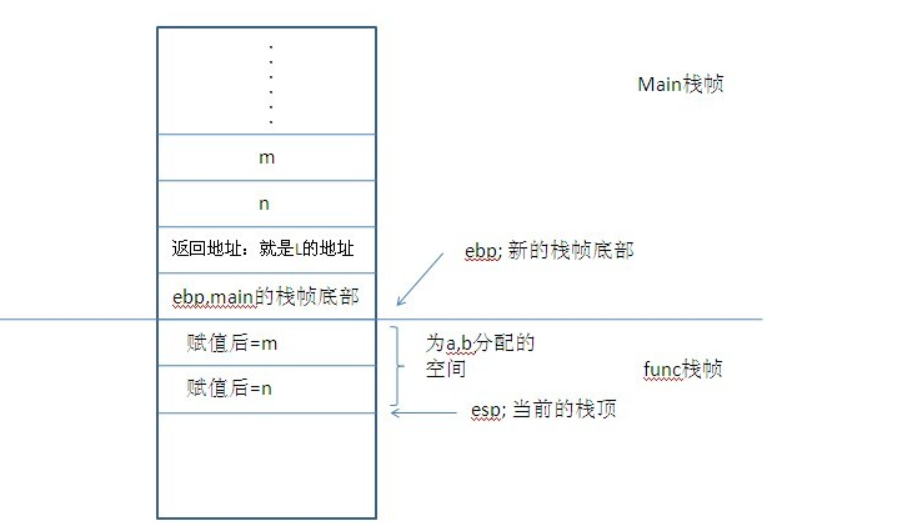

在调用 func 之前,main 的栈帧:

从低地址 esp 到高地址 ebp 的这块区域,就是当前 main 函数的栈帧。当 main 中调用 func 时,写成汇编大致是:

1 | push m |

1 | 00401078 |. C745 FC 03000>mov dword ptr ss:[ebp-0x4],0x3 |

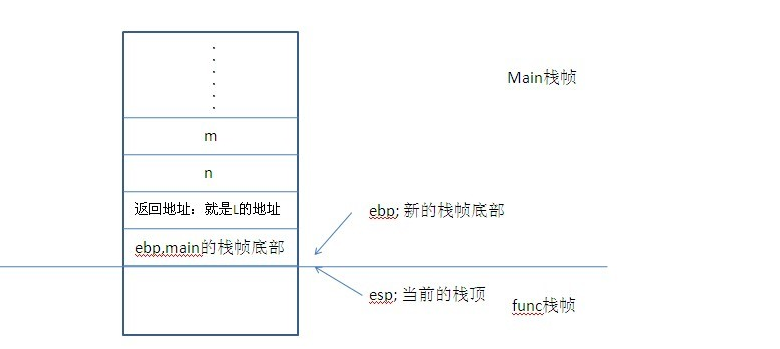

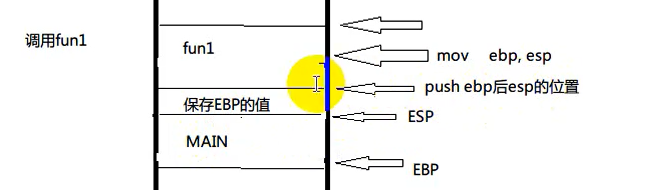

当跳转到了 func,来看看 func 的汇编大致的样子:

1 | 00401020 >/> \55 push ebp |

push ebp 需要保存 main 的栈底,因为现在到了一个新的函数,但栈顶不需要保存,因为上一个栈帧的顶部讲会是 func 的栈帧底部。(两栈帧相邻的)

到这里,新的栈帧开始了

1 | mov eax,dword ptr ss:[ebp+0x8] |

retn ; 返回,然后 8 是什么意思呢,就是参数占用的字节数,当返回后,esp-n,释放参数 m,n 的空间

由此可见,通过 ebp,能够很容易定位到上面的参数。当从 func 函数返回时,首先 esp 移动到栈帧底部(即释放局部变量),然后把上一个函数的栈帧底部指针弹出到 ebp, 再弹出返回地址到 cs:ip 上,esp 继续移动划过参数,这样,ebp,esp 就回到了调用函数前的状态,即现在恢复了原来的 main 的栈帧

大佬的文章:栈帧 ebp,esp 详解_TuxedoLinux 的博客 - CSDN 博客_ebp esp

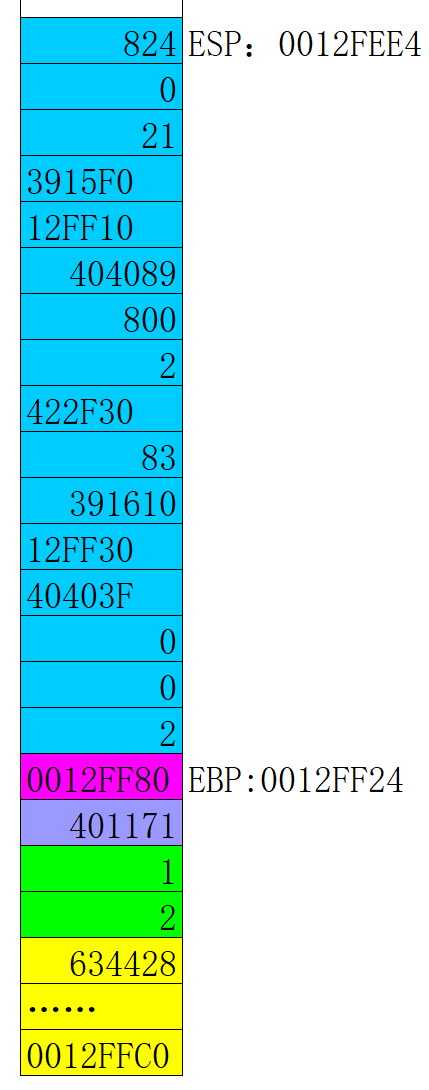

# 提升堆栈

对应语句为

1 | 00401060 >/> \55 push ebp |

将堆栈提升了 0x40

将 esp 的值减去 0x40=64,我们这里的相差的数据宽度为 4 即 16,64/4=16,因此堆栈图里多了 16 格(蓝色部分),这种操作常被叫做提升堆栈,此时堆栈图为:

此时 ESP 指向新的栈顶,蓝色区域为我们 CALL 0040100A 之后新的栈,下面的区域为原来的栈

此时蓝色中的数据为脏数据,因为栈中放的是临时数据,可能是之前没有清理的数据

# 保护现场

对应语句为

1 | 00401066 |. 53 push ebx |

将 ebx、esi、edi 三个通用寄存器保存到堆栈中,前面的 push ebp 其实也属于保护现场

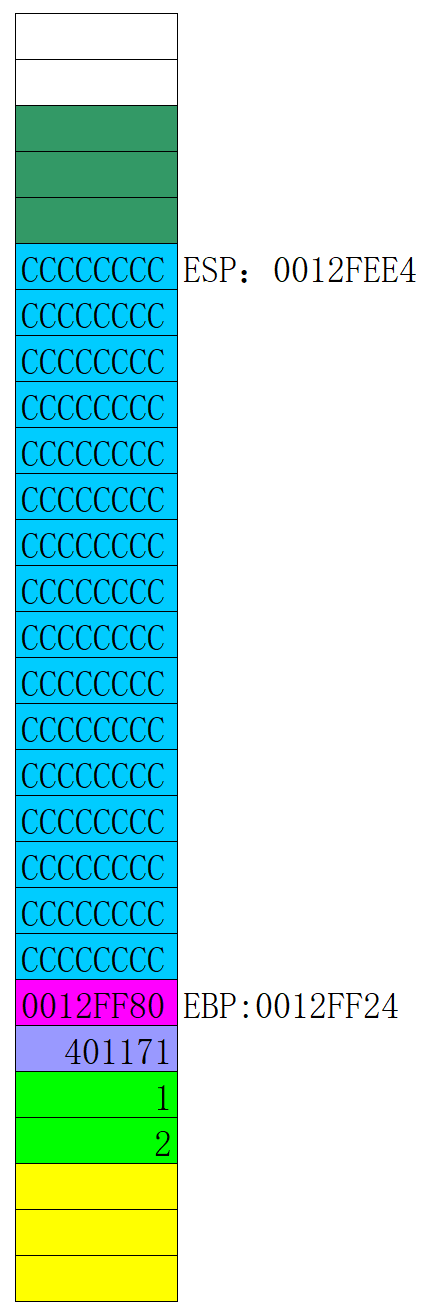

# 初始化提升的堆栈

1 | 00401069 |. 8D7D B8 lea edi,dword ptr ss:[ebp-0x48] ;就是将刚开始的esp给的edi |

这里将我们提升的堆栈中的内容全部初始化为 CCCCCCCC

为什么是初始化为 CC?防止缓冲溢出

CC 的硬编码对应的指令为 int 3,即断点

这么做有什么好处呢?当程序执行超过缓冲区时,遇到 int 3 就会自动停下来

# 执行实际的内容

1 | 00401058 |. 8B45 08 mov eax,dword ptr ss:[ebp+0x8] |

就是将前面压入的参数 2 和 1 进行相加得到 3

# 恢复现场

1 | 00401145 |. 5F pop edi |

与前面保护现场相对应

# 返回

1 | 0040114B \. C3 retn |

# CALL 返回后

1 | 0040112B |. 83C4 0C add esp,0xC |

作用为平衡堆栈

注意 CALL 之前和 CALL 之后,其前后环境要一致,这就是所谓的堆栈平衡

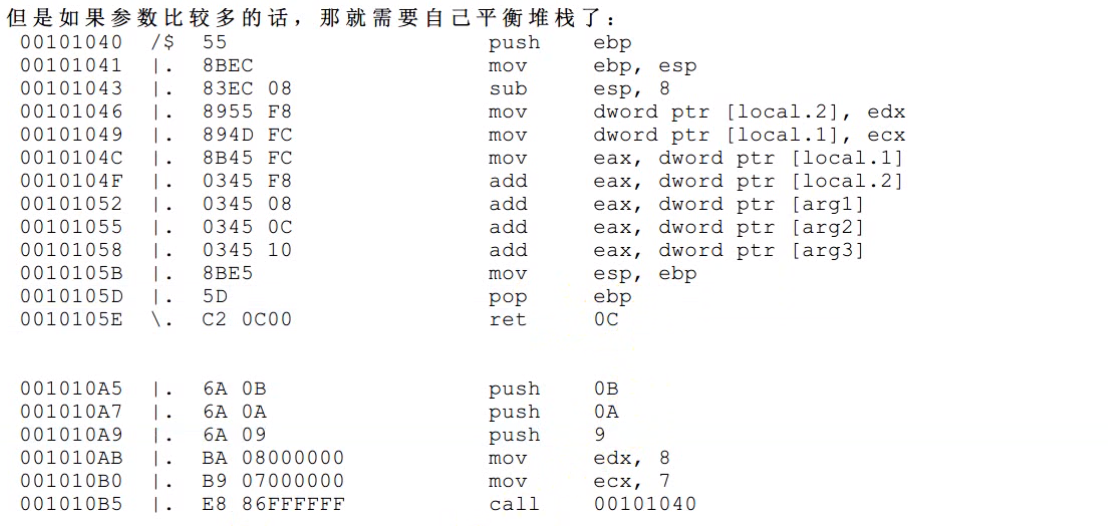

# 堆栈平衡

如果通过堆栈传递参数了。那么在程序执行完毕后,要平衡因参数导致的堆栈变化

当我们使用堆栈传参的时候,在程序执行完毕后这些参数应该一起被清理掉,也就是加了几条参数,就要在堆栈中加几个地址,这么做可以理解为清理垃圾。

处理方法:

第一种 :在函数外部添加 ADD 处理

第二种:在函数内部添加 ret8

# 逆推 C 语言代码

根据我们前面的分析,我们不难发现这其实就是个简单的加法函数

1 | void func(int m, int n) { |

逆向基础笔记七 堆栈图(重点) - 『软件调试区』 - 吾爱破解 - LCG - LSG | 安卓破解 | 病毒分析 | www.52pojie.cn

我们最后在总结一下:

1 | 00401060 >/> \55 push ebp |

分配堆栈向下减少。堆栈传递参数向上相加

# 堆栈结构图(重点)

- 调用 CALL 又可以分为六个部分:

- 提升堆栈

- 保护现场

- 初始化提升的堆栈

- 执行实际内容

- 恢复现场

- 返回

# 如何右键启动 od

通过以上方式右键启动 od

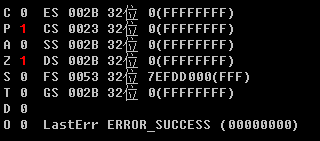

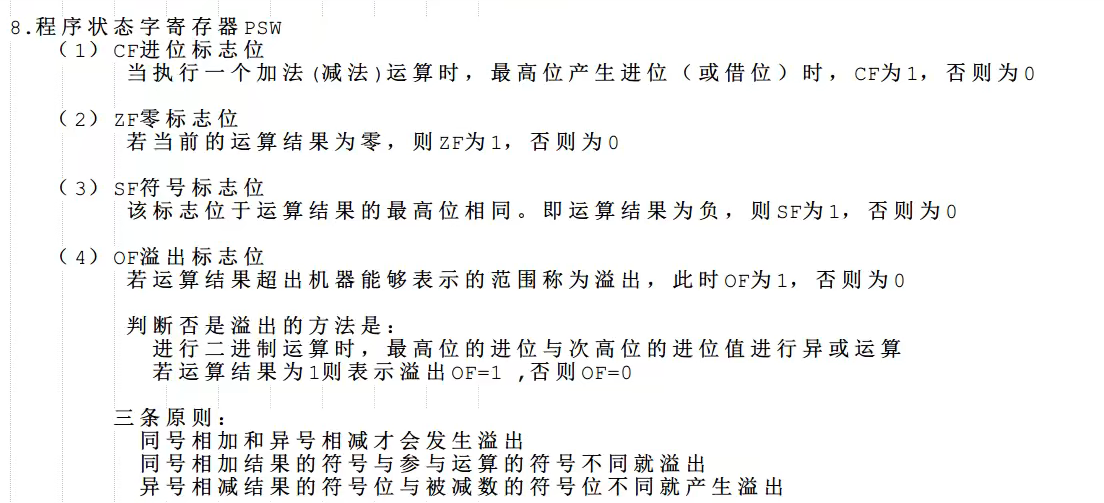

# 标志寄存器

- 进位标志 CF (Carry Flag)

- 奇偶标志 PF (Parity Flag)

- 辅助进位标志 AF (Auxiliary Carry Flag)

- 零标志 ZF (Zero Flag)

- 符号标志 SF (Sign Flag)

- 溢出标志 OF (Overflow Flag)

- 方向标志 DF (Direction Flag)

# 进位标志 CF (Carry Flag)

如果运算结果的最高位产生了一个进位或借位,那么,其值为 1,否则其值为 0

1 |

|

# 奇偶标志 PF (Parity Flag)

奇偶标志 PF 用于反映运算结果中最低有效字节中 “1” 的个数的奇偶性,如果 “1” 的个数为偶数,则 PF 的值为 1,否则其值为 0。

1 | MOV AX,803 |

# 辅助进位标志 AF (Auxiliary Carry Flag)

1 | 在发生下列情况时,辅助进位标志AF的值被置为1,否则其值为0: |

AF 与数据宽度相关

32 位时 FFFF F FFF

16 位时 FF F F

8 位时 F F

加黑的字体为 AF 标志位判断的位置,如果该位置要向前进位则 AF 为 1,否则为 0,和 CF 相似,不过判断的位置不同

# 零标志 ZF (Zero Flag)

1 | 零标志ZF用来反映运算结果是否为0 |

# 符号标志 SF (Sign Flag)

符号标志 SF 用来反映运算结果的符号位,它与运算结果的最高位相同

# 溢出标志 OF (Overflow Flag)

溢出标志 OF 用于反映有符号数加减运算所得结果是否溢出

进位标志表示无符号数运算结果是否超出范围.

溢出标志表示有符号数运算结果是否超出范围.

- 正 + 正 = 正 如果结果是负数,则说明有溢出

- 负 + 负 = 负 如果结果是正数,则说明有溢出

- 正 + 负 永远都不会有溢出

CPU 如何计算 OF

- 符号位有进位

- 最高有效数值位向符号位产生的进位

对于一个有符号数:如 0x80 和 0xC0

符号位有进位

0x80:1 000 0000

0xC0:1 100 0000

最高有效数值位向符号位产生的进位

0x80:1 0 00 0000

0xC0:1 1 00 0000

就是运算 0x80+0xc0

0x80:1 0 00 0000

0xC0:1 1 00 0000

符号位 1+1 有产生进位,于是符号位有进位为 1

最高有效数值位向符号位产生的进位 0+1 没有产生进位,于是最高有效数值位向符号位产生的进位为 0

OF = 符号位有进位 xor 最高有效数值位向符号位产生的进位

OF = 1 xor 0 = 1 所以此时 OF=1

# 方向标志 DF (Direction Flag)

DF=1 时串操作为减地址方式 DF=0 为增地址方式

# 相关汇编指令

ADC 指令:带进位加法

SBB 指令:带借位减法

XCHG 指令:交换数据

格式:XCHG R/M,R/M 两边不能同时为内存 数据宽度要一样

2

3

4

5

MOV CL,2

XCHG AL,CL

执行前:AL=1 CL=2

执行后:AL=2 CL=1MOVS 指令:移动数据 内存 - 内存

MOVS 指令常用于复制字符串

可以将不同宽度的指令简写为 movsb movsw movsd

2

3

4

5

MOV ESI,12FFD0

MOVS DWORD PTR ES:[EDI],DWORD PTR DS:[ESI]

EDI内存里的值被修改为ESI内存里的值,且EDI和ESI各加4,和DOWRD数据宽度相关,如果为WORD 则各加2

由DF(Direction Flag)方向标志位决定,当DF位为1时为减,当DF位为0时,则为加movsx 操作数 A,操作数 B 符号扩展传送

movzx 零扩展传送

movsx,movzx 操作数 A 的空间必须大于操作数 b

如果大的给小的,会产生截断

STOS 指令

将 Al/AX/EAX 的值存储到 [EDI] 指定的内存单元,和数据宽度相关

2

3

4

5

6

STOS WORD PTR ES:[EDI] 将AX存储到[EDI]

STOS DWORD PTR ES:[EDI] 将EAX存储到[EDI]

注意这里使用的是ES

当后面为[EDI]时要使用ES

存储完数据后EDI地址的变化方向也受DF标志控制,1减0增

2

3

4

5

0040101C |. B9 10000000 mov ecx,0x10

00401021 |. B8 CCCCCCCC mov eax,0xCCCCCCCC

00401026 |. F3:AB rep stos dword ptr es:[edi]

现在在看看这几行代码,先把eax的值变为cccccccc,stos将其存储到es中,通过rep循环存储REP 指令

按计数寄存器 (ECX) 中指定的次数重复执行指令

2

3

4

REP MOVS DWORD PTR ES:[EDI],DWORD PTR DS:[ESI] 也可以写成REP MOVSD

代码将会重复执行16次

因为每执行一次EDI和ESI都会变化4,变化方向由DF决定LEA 指令

地址传送指令

将操作数 B 的有效地址传送到指定的某个寄存器,操作数 A 必须是寄存器

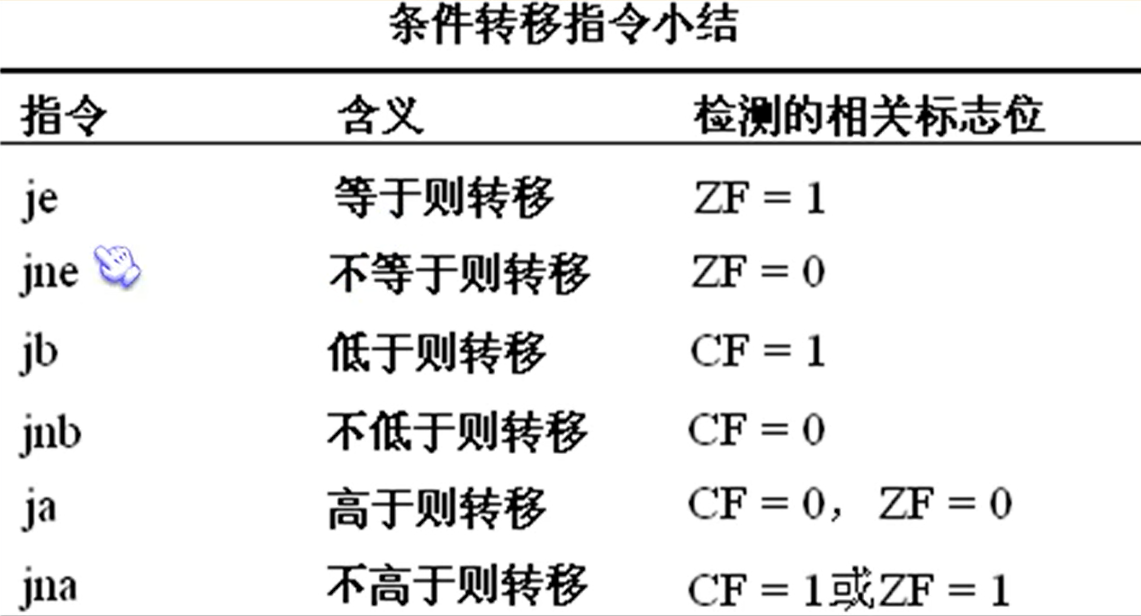

# 跳转和比较指令

# JCC 指令

cc 代表 condition code (状态码)

Jcc 不是单个指令,它只是描述了跳转之前检查条件代码的跳转助记符

![image-20221031210918994]()

https://www.cs.princeton.edu/courses/archive/fall12/cos375/IA32Jcc.pdf

JCC 指令用于改变 EIP(CPU 要读取的指令地址)

# JMP 指令

JMP 指令:修改 EIP 的值

JMP 指令只影响了 EIP,不影响堆栈和其它通用寄存器

JMP 寄存器 / 立即数相当于 MOV EIP, 寄存器 / 立即数

# CALL 指令

CALL 指令和 JMP 指令都会修改 EIP 的值

但 CALL 指令会将返回地址(CALL 指令的下一条指令地址)压入堆栈

因此也会引起 esp 的变化

# RET 指令

call 调用跳转后执行完相关代码完要返回到 call 的下一条指令时使用 ret 指令

ret 指令相当于 pop eip

# CMP 指令

指令格式:CMP R/M,R/M/IMM

CMP 指令只改变标志寄存器的值

该指令是比较两个操作数,实际上,它相当于 SUB 指令,但是相减的结果并不保存到第一个操作数中

只是根据相减的结果来改变 ZF 零标志位的,当两个操作数相等的时候,零标志位置 1

# TEST 指令

指令格式:TEST R/M,R/M/IMM

该指令在一定程度上和 CMP 指令时类似的,两个数值进行与操作,结果不保存,但是会改变相应标志位

常见用法:用这个指令,可以确定某寄存器是否等于 0

观察 ZF(零标志位)就可以判断 EAX 是否为 0

# if 指令编译结果

1 | #include "stdafx.h" |

1 | 0040D440 >/> \55 push ebp |

# 反汇编分析 C 语言

有了之前画堆栈图的经验,我们不难看出,尽管我们的函数是个空函数,但其汇编代码依然完成了以下流程:

- 提升堆栈

- 保护现场

- 初始化提升的堆栈

- 恢复现场

- 返回

1 | 提升堆栈 |

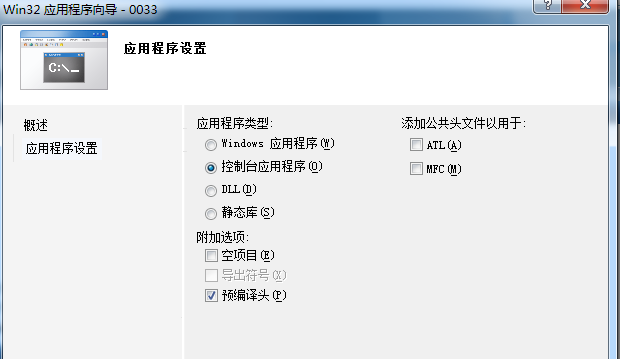

# 内联汇编

1 |

|

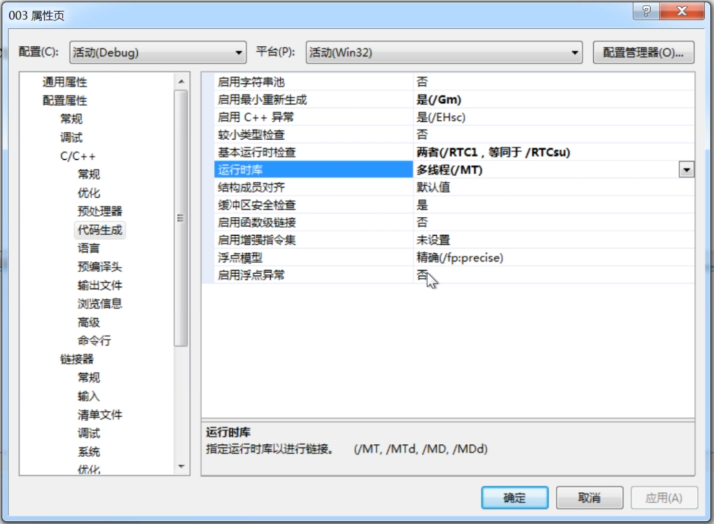

使用 VS2008 创建一个 win32 application

使用多线程 /mt 之后,用户运行时不需要库既可运行,但文件会变大

编译一个内联函数

nake 声明一个裸函数,即堆栈的申请释放都需要我们自己进行

1 | #include "stdafx.h" |

Plus () 对应的汇编代码为

1 | 00FC2240 > > \60 pushad |

正常的函数:

1 | #include "stdafx.h" |

1 | 003813A0 > 55 push ebp |

正常的函数系统会自动帮我们进行堆栈的操作我们只需要关系自己的代码即可

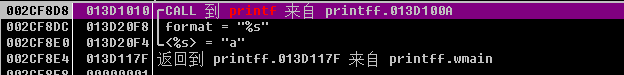

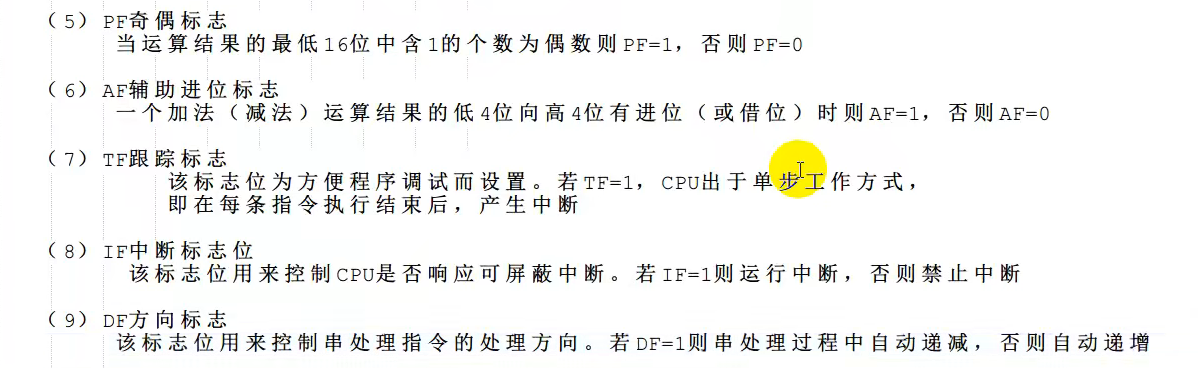

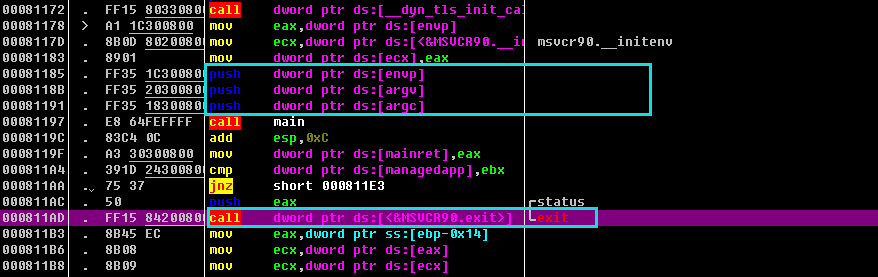

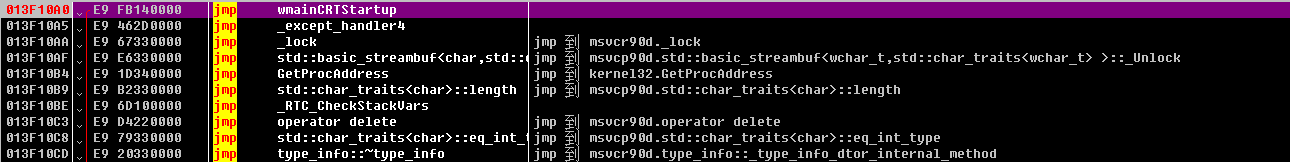

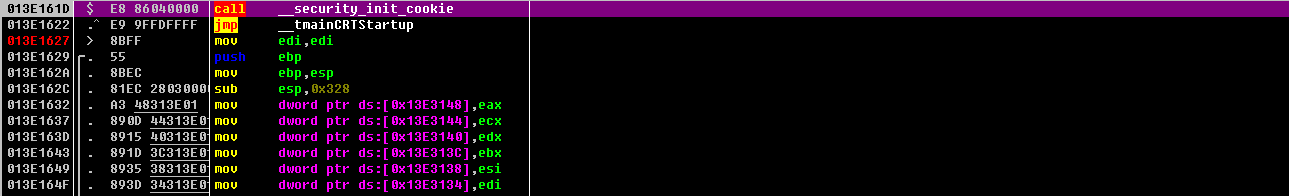

# 寻找 C 程序入口

为什么能看到 wmain 的名称

因为有 pdb 文件,od 读取 pdb 读取 debug 信息

PDB 全称为程序数据库文件,存储了被编译文件的调试信息,一般用在调式程序中

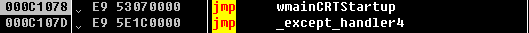

1. 找到 wmainCRTStartup

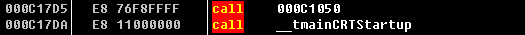

2. 找到__tmainCRTStartup

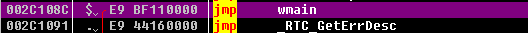

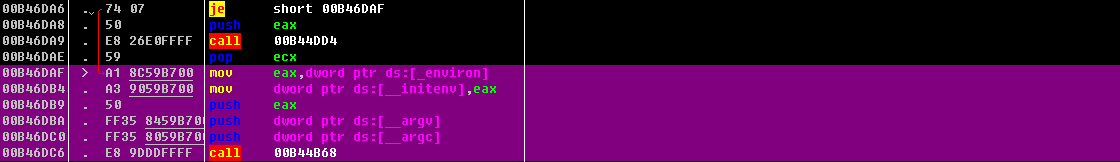

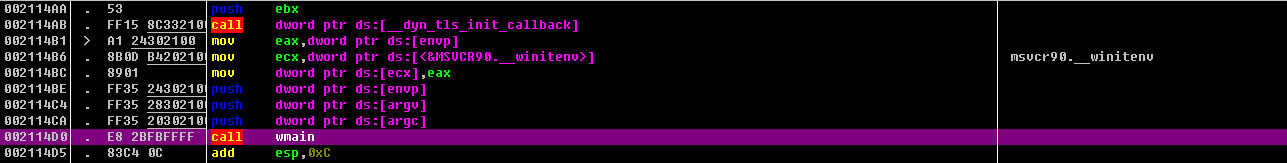

3. 这个 call 002C108C 就是我们的 main 函数

1 | 002C260E . FF35 70F02D00 push dword ptr ds:[__wargv] |

4.wmain 就是我们的 main 函数

mainCRTStartup 和 wmainCRTStartup 是控制台环境下多字节编码和 Unicode 编码的启动函数

而 WinMainCRTStartup 和 wWinMainCRTStartup 是 windows 环境下多字节编码和 Unicode 编码的启动函数

mainCRTStartup 做了哪些事:

- 前面我们已经知道了 mainCRTStartup 也就是程序入口,那么如何通过 mainCRTStartup 来找到 main 函数入口

- 根据函数的参数来进行判断

- main 函数貌似只有两个参数,但实际上 main 函数一共有三个参数,只不过一般第三个参数我们并没有用到,于是在使用 main 函数时并没有加上,完整的 main 函数原型如下:

这里的 argv 和 envp 对应 mainCRTStartup 里_setargv () 和_setenvp ()

main 中参数

另一种歪门邪道:

找一个有标示性的断点

下断,跳转到断点,F9 执行到断点

在堆栈窗口中选中,enter 建进入 main

或者在有 printf 或者 MessageBox 时可以 F9 CTRL+F9

# 调试方式

1.OD 直接打开

2. 附加到已经打开的进程

# OD 常用操作

F9 程序运行到所设断点处

F2 设置软件断点

ALT+C 初始页面

bp 指令地址 设置软件断点

bc 清除断点

dd ecx / 内存地址 查看 ecx 寄存器,寄存器中值 以双字显示

dw 以字显示

db 以字节显示

dc 以字符串显示数据

? 计算表达式

F8 单步步过

F7 单步步入

CTRL + F9 执行到返回

ALT + F9 执行到用户代码

CTRL+F2 重新开始

转到地址 Ctrl +G

断点窗口 Alt +B

- 到上一步

* 转到当前指令地址

+ 转到下一步

选中汇编,按空格,输入汇编代码

# 函数调用

注意先关闭 c/c++ 优化

1 | #include "stdafx.h" |

# release

优化的

1 | 00371000 >/$ 6A 00 push 0x0 ; /Style = MB_OK|MB_APPLMODAL |

未被优化的

1 | 012B1010 >/$ 55 push ebp |

如果我们此时将代码改为如下:

1 | #include "stdafx.h" |

1 | 00EB13F0 > 55 push ebp |

1 | 00EB13B0 > 55 push ebp |

# 进制与内存单元长度修饰

1 | add [ebx],0x333 |

# 补充

1 | int a = 0x109 //a = local.1 |

EBP 栈底指针 base pointer

ESP 栈顶指针

EBP -/+ 偏移量可以访问 call 里的局部变量

ESP 栈顶指针与 EBP 构成了一段空间,一般就是本 call 局部变量的空间大小总和

空函数中

2

3

4

mov ebp,esp //确定新的栈底

pop ebp

ret

2

3

4

5

int b = 5

char c = 1

char s[17] //如果微软编译器可能会多分配几个字节防止数组越界导致程序崩溃

2

3

4

5

6

7

mov dword ptr [local.1],3 //local.1 == ebp-4

mov dword ptr [local.2],5 //local.2 == ebp-4

mov byte ptr [local.3+3],1 //local.3 == ebp+3 //因为只使用了一个字节,从顶往下减少三个

mov esp,ebp

pop ebp

ret每个 call 分配独立的栈段空间,供局部变量使用

call 平衡,pop 后 ebp 和 esp 不变

栈的上面小,下面大

push ebp //sub esp,4 mov esp,[ebp]

pop ebp //mov ebp,[esp] add esp,4

参数入栈又右向左入栈

ecx 放 this 指针,eax 放返回值

call 执行 push eIP

retn pop eip

32 位内存中,EIP (32 位) 已经能表达所有内存地址。而 16 位系统中的内存地址是 20 位,所以需要 IP 和 CS 同时入栈

参数局部变量的表示 [EBP - x] 本 call 中的局部变量 [EBP+x] 上一个 call 的局部变量作为传入参数

[ebp +4] 是父函数 EBP 的值,[EBP+8] 大概率是外部传进来的参数值

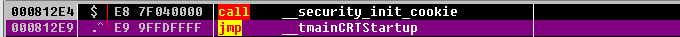

调用约定:

__cdecl 是 c declaration 缩写,所有参数从右到左依次入栈,这些参数由调用者清除,称为手动清栈,即清栈是在 call 后面 call 0010000h add esp+x VC 默认约定

__stdcall api 函数调用约定,是 c++ 标准调用方式,所有参数从右到左依次入栈,如果调用类成员,最后一个入栈的是 this 指针,这些堆栈由被调用者在返回后清除,retx,x 代表参数占用字节数,cpu 在 ret 之后自动弹出 x 个栈空间,称为自动清栈

__fastcall 调用约定,是编译器指定的快速调用方式。fastcall 规定将前两个 (若干个参数由寄存器传递,其余参数通过堆栈传递),返回方式和 stdcall 一样,如果只有两个参数,不用栈,不需要堆栈平衡,如果有很多参数,还需要用堆栈平衡部分堆栈

![image-20221116223933037]()

c 中不加默认说明为_cedcl 方式,c++ 也一样,默认调用方式可以在 ide 中设置

带有可变参数的函数必须使用_cdecl 方式,比如 printf (char *fmtstr, …) scanf

# if-else

if-else:

2

3

4

5

6

7

8

9

10

11

{

printf("haha");

int a=1, b=2;

if (a>b)

{

printf("shabi");

} else {

printf("zhizhang");

}

}debug

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

53

00EF13A1 8BEC mov ebp,esp

00EF13A3 81EC D8000000 sub esp,0xD8

00EF13A9 53 push ebx

00EF13AA 56 push esi

00EF13AB 57 push edi

00EF13AC 8DBD 28FFFFFF lea edi,dword ptr ss:[ebp-0xD8]

00EF13B2 B9 36000000 mov ecx,0x36

00EF13B7 B8 CCCCCCCC mov eax,0xCCCCCCCC

00EF13BC F3:AB rep stos dword ptr es:[edi]

//堆栈操作上面有写,自己看啊

00EF13BE 8BF4 mov esi,esp

00EF13C0 68 5057EF00 push 00EF5750 ; ASCII "haha"

00EF13C5 FF15 BC82EF00 call dword ptr ds:[<&MSVCR90D.printf>] ; msvcr90d.printf

00EF13CB 83C4 04 add esp,0x4

//printf调用结束后保护现场,属于手动清栈

00EF13CE 3BF4 cmp esi,esp

00EF13D0 E8 70FDFFFF call 00EF1145

//00EF1145 /E9 16030000 jmp _RTC_CheckEsp

00EF13D5 C745 F8 0100000>mov dword ptr ss:[ebp-0x8],0x1

00EF13DC C745 EC 0200000>mov dword ptr ss:[ebp-0x14],0x2

//局部变量a,b入栈

00EF13E3 8B45 F8 mov eax,dword ptr ss:[ebp-0x8]

00EF13E6 3B45 EC cmp eax,dword ptr ss:[ebp-0x14]

比较a 和 b的大小

00EF13E9 7E 19 jle short 00EF1404

00EF13EB 8BF4 mov esi,esp

00EF13ED 68 4857EF00 push 00EF5748 ; ASCII "shabi"

00EF13F2 FF15 BC82EF00 call dword ptr ds:[<&MSVCR90D.printf>] ; msvcr90d.printf

00EF13F8 83C4 04 add esp,0x4

00EF13FB 3BF4 cmp esi,esp

00EF13FD E8 43FDFFFF call 00EF1145

00EF1402 EB 17 jmp short 00EF141B

00EF1404 8BF4 mov esi,esp

00EF1406 68 3C57EF00 push 00EF573C ; ASCII "zhizhang"

00EF140B FF15 BC82EF00 call dword ptr ds:[<&MSVCR90D.printf>] ; msvcr90d.printf

00EF1411 83C4 04 add esp,0x4

00EF1414 3BF4 cmp esi,esp

00EF1416 E8 2AFDFFFF call 00EF1145

00EF141B 33C0 xor eax,eax

00EF141D 5F pop edi

00EF141E 5E pop esi

00EF141F 5B pop ebx

00EF1420 81C4 D8000000 add esp,0xD8

00EF1426 3BEC cmp ebp,esp

00EF1428 E8 18FDFFFF call 00EF1145

00EF142D 8BE5 mov esp,ebp

00EF142F 5D pop ebp

00EF1430 C3 retnrelease

2

3

4

5

6

7

8

9

10

000E1001 |. 8B35 A0200E00 mov esi,dword ptr ds:[<&MSVCR90.printf>] ; msvcr90.printf

000E1007 |. 68 F4200E00 push 000E20F4 ; /format = "haha"

000E100C |. FFD6 call esi ; \printf

000E100E |. 68 FC200E00 push 000E20FC ; ASCII "zhizhang"

000E1013 |. FFD6 call esi

000E1015 |. 83C4 08 add esp,0x8

000E1018 |. 33C0 xor eax,eax

000E101A |. 5E pop esi

000E101B \. C3 retnOD 文件夹中有 UDD 作为缓存

# switch case

switch-case

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

{

printf("haha");

int a=1, b=2;

switch(a)

{

case 1:

printf("1111");

break;

case 2:

printf("2222");

break;

case 3:

printf("3333");

break;

default:

printf("shabi");

break;

}

}

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

53

54

55

56

57

58

59

60

61

62

63

64

65

66

67

68

69

70

71

72

00FF13C0 68 5C57FF00 push 00FF575C ; ASCII "haha"

00FF13C5 FF15 BC82FF00 call dword ptr ds:[<&MSVCR90D.printf>] ; msvcr90d.printf

00FF13CB 83C4 04 add esp,0x4

00FF13CE 3BF4 cmp esi,esp

00FF13D0 E8 70FDFFFF call 00FF1145

00FF13D5 C745 F8 0100000>mov dword ptr ss:[ebp-0x8],0x1

00FF13DC C745 EC 0200000>mov dword ptr ss:[ebp-0x14],0x2

//局部变量a,b入栈

00FF13E3 8B45 F8 mov eax,dword ptr ss:[ebp-0x8]

00FF13E6 8985 24FFFFFF mov dword ptr ss:[ebp-0xDC],eax

//[ebp-0xdc] = a

00FF13EC 83BD 24FFFFFF 0>cmp dword ptr ss:[ebp-0xDC],0x1

00FF13F3 74 14 je short 00FF1409

00FF13F5 83BD 24FFFFFF 0>cmp dword ptr ss:[ebp-0xDC],0x2

00FF13FC 74 24 je short 00FF1422

00FF13FE 83BD 24FFFFFF 0>cmp dword ptr ss:[ebp-0xDC],0x3

00FF1405 74 34 je short 00FF143B

//比较a和case中值,如果相等那么跳转

00FF1407 EB 4B jmp short 00FF1454

//case

00FF1409 8BF4 mov esi,esp

00FF140B 68 5457FF00 push 00FF5754 ; ASCII "1111"

00FF1410 FF15 BC82FF00 call dword ptr ds:[<&MSVCR90D.printf>] ; msvcr90d.printf

00FF1416 83C4 04 add esp,0x4

00FF1419 3BF4 cmp esi,esp

00FF141B E8 25FDFFFF call 00FF1145

00FF1420 EB 49 jmp short 00FF146B

//break

00FF1422 8BF4 mov esi,esp

00FF1424 68 4C57FF00 push 00FF574C ; ASCII "2222"

00FF1429 FF15 BC82FF00 call dword ptr ds:[<&MSVCR90D.printf>] ; msvcr90d.printf

00FF142F 83C4 04 add esp,0x4

00FF1432 3BF4 cmp esi,esp

00FF1434 E8 0CFDFFFF call 00FF1145

00FF1439 EB 30 jmp short 00FF146B

00FF143B 8BF4 mov esi,esp

00FF143D 68 4457FF00 push 00FF5744 ; ASCII "3333"

00FF1442 FF15 BC82FF00 call dword ptr ds:[<&MSVCR90D.printf>] ; msvcr90d.printf

00FF1448 83C4 04 add esp,0x4

00FF144B 3BF4 cmp esi,esp

00FF144D E8 F3FCFFFF call 00FF1145

00FF1452 EB 17 jmp short 00FF146B

00FF1454 8BF4 mov esi,esp

00FF1456 68 3C57FF00 push 00FF573C ; ASCII "shabi"

00FF145B FF15 BC82FF00 call dword ptr ds:[<&MSVCR90D.printf>] ; msvcr90d.printf

00FF1461 83C4 04 add esp,0x4

00FF1464 3BF4 cmp esi,esp

00FF1466 E8 DAFCFFFF call 00FF1145

00FF146B 33C0 xor eax,eax

00FF146D 5F pop edi

00FF146E 5E pop esi

00FF146F 5B pop ebx

00FF1470 81C4 DC000000 add esp,0xDC

00FF1476 3BEC cmp ebp,esp

00FF1478 E8 C8FCFFFF call 00FF1145

00FF147D 8BE5 mov esp,ebp

00FF147F 5D pop ebp

00FF1480 C3 retnrelease

2

3

4

5

6

7

8

9

10

011C1001 |. 8B35 A0201C01 mov esi,dword ptr ds:[<&MSVCR90.printf>] ; msvcr90.printf

011C1007 |. 68 F4201C01 push 011C20F4 ; /format = "haha"

011C100C |. FFD6 call esi ; \printf

011C100E |. 68 FC201C01 push 011C20FC ; ASCII "1111"

011C1013 |. FFD6 call esi

011C1015 |. 83C4 08 add esp,0x8

011C1018 |. 33C0 xor eax,eax

011C101A |. 5E pop esi

011C101B \. C3 retn如果 case 很多的时候,会使用导出表

用 case 最大的 - case 最小的,得出的范围称为 k,如果要判断的值 - case 最小的值不在范围 k 之内,直接 default

其实这样的,edx 存放的是 a 与 case 中最小值的差值,而 eax*4 + 地址存放的是每个 case 的地址

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

{

printf("haha");

int a=5;

switch(a)

{

case 1:

printf("1");

case 5:

printf("5");

case 9:

printf("9");

case 2:

printf("2");

case 7:

printf("7");

break;

case 13:

printf("13");

break;

default:

printf("shabi");

break;

}

}

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

53

54

55

56

57

58

59

60

61

62

63

64

65

66

67

68

69

70

71

72

73

74

75

76

77

78

79

80

81

82

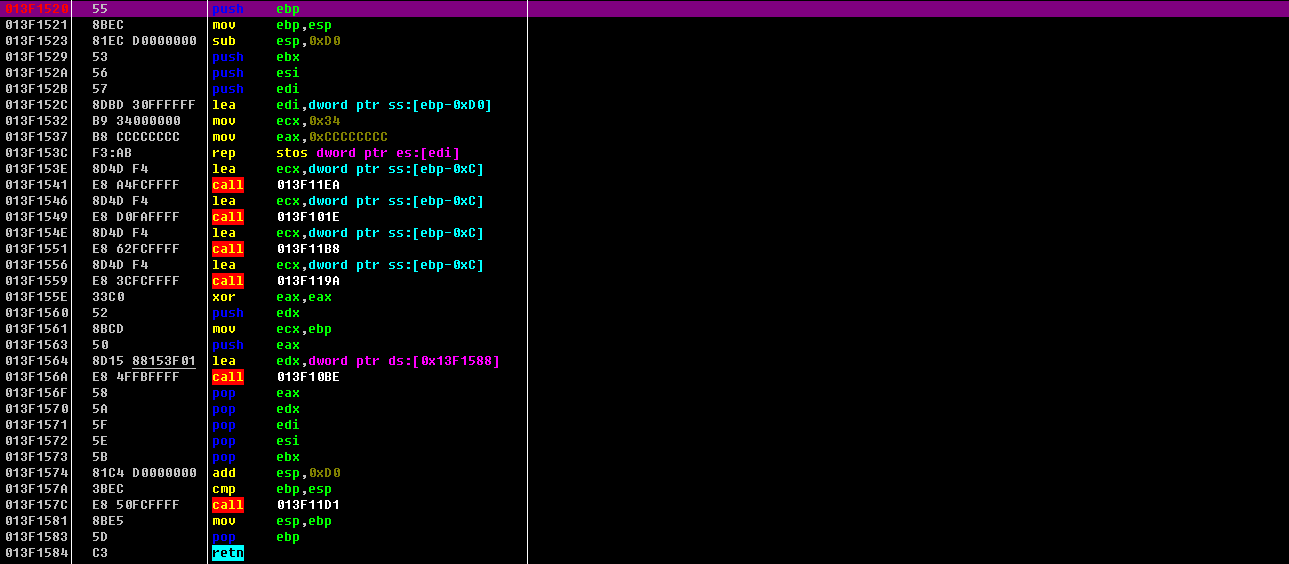

00F713A1 8BEC mov ebp,esp

00F713A3 81EC D0000000 sub esp,0xD0

00F713A9 53 push ebx

00F713AA 56 push esi

00F713AB 57 push edi

00F713AC 8DBD 30FFFFFF lea edi,dword ptr ss:[ebp-0xD0]

00F713B2 B9 34000000 mov ecx,0x34

00F713B7 B8 CCCCCCCC mov eax,0xCCCCCCCC

00F713BC F3:AB rep stos dword ptr es:[edi]

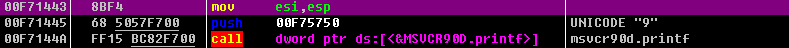

00F713BE 8BF4 mov esi,esp

00F713C0 68 5C57F700 push 00F7575C ; ASCII "haha"

00F713C5 FF15 BC82F700 call dword ptr ds:[<&MSVCR90D.printf>] ; msvcr90d.printf

00F713CB 83C4 04 add esp,0x4

00F713CE 3BF4 cmp esi,esp

00F713D0 E8 70FDFFFF call 00F71145

00F713D5 C745 F8 0500000>mov dword ptr ss:[ebp-0x8],0x5 ; a = 5

00F713DC 8B45 F8 mov eax,dword ptr ss:[ebp-0x8]

00F713DF 8985 30FFFFFF mov dword ptr ss:[ebp-0xD0],eax

00F713E5 8B8D 30FFFFFF mov ecx,dword ptr ss:[ebp-0xD0] ; ecx = eax = 5

00F713EB 83E9 01 sub ecx,0x1 ; ecx = ecx - 1 计算a与case中最小值的差值

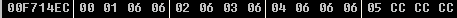

00F713EE 898D 30FFFFFF mov dword ptr ss:[ebp-0xD0],ecx ; [ebp-0x0d] = 4 4在13-1的范围之间

00F713F4 83BD 30FFFFFF 0>cmp dword ptr ss:[ebp-0xD0],0xC ; 将a 与case 中最小值的差1值和case最大最小差值12相比

00F713FB 0F87 A2000000 ja 00F714A3 ; 如果当前要比较的值和case最小值的差值>12,直接default

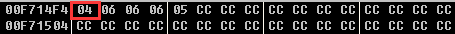

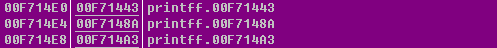

00F71401 8B95 30FFFFFF mov edx,dword ptr ss:[ebp-0xD0] ; edx中存放的就是a与case最小值的差值 0xF714EC存放导出表地址

00F71407 0FB682 EC14F700 movzx eax,byte ptr ds:[edx+0xF714EC] ; eax=2

00F7140E FF2485 D014F700 jmp dword ptr ds:[eax*4+0xF714D0] ; 2*4 + 0xF714D0

00F71415 8BF4 mov esi,esp

00F71417 68 5857F700 push 00F75758 ; UNICODE "1"

00F7141C FF15 BC82F700 call dword ptr ds:[<&MSVCR90D.printf>] ; msvcr90d.printf

00F71422 83C4 04 add esp,0x4

00F71425 3BF4 cmp esi,esp

00F71427 E8 19FDFFFF call 00F71145

00F7142C 8BF4 mov esi,esp

00F7142E 68 5457F700 push 00F75754 ; UNICODE "5"

00F71433 FF15 BC82F700 call dword ptr ds:[<&MSVCR90D.printf>] ; msvcr90d.printf

00F71439 83C4 04 add esp,0x4

00F7143C 3BF4 cmp esi,esp

00F7143E E8 02FDFFFF call 00F71145

00F71443 8BF4 mov esi,esp

00F71445 68 5057F700 push 00F75750 ; UNICODE "9"

00F7144A FF15 BC82F700 call dword ptr ds:[<&MSVCR90D.printf>] ; msvcr90d.printf

00F71450 83C4 04 add esp,0x4

00F71453 3BF4 cmp esi,esp

00F71455 E8 EBFCFFFF call 00F71145

00F7145A 8BF4 mov esi,esp

00F7145C 68 4C57F700 push 00F7574C ; UNICODE "2"

00F71461 FF15 BC82F700 call dword ptr ds:[<&MSVCR90D.printf>] ; msvcr90d.printf

00F71467 83C4 04 add esp,0x4

00F7146A 3BF4 cmp esi,esp

00F7146C E8 D4FCFFFF call 00F71145

00F71471 8BF4 mov esi,esp

00F71473 68 4857F700 push 00F75748 ; UNICODE "7"

00F71478 FF15 BC82F700 call dword ptr ds:[<&MSVCR90D.printf>] ; msvcr90d.printf

00F7147E 83C4 04 add esp,0x4

00F71481 3BF4 cmp esi,esp

00F71483 E8 BDFCFFFF call 00F71145

00F71488 EB 30 jmp short printf

00F7148A 8BF4 mov esi,esp

00F7148C 68 4457F700 push 00F75744 ; ASCII "13"

00F71491 FF15 BC82F700 call dword ptr ds:[<&MSVCR90D.printf>] ; msvcr90d.printf

00F71497 83C4 04 add esp,0x4

00F7149A 3BF4 cmp esi,esp

00F7149C E8 A4FCFFFF call 00F71145

00F714A1 EB 17 jmp short printf

00F714A3 8BF4 mov esi,esp

00F714A5 68 3C57F700 push 00F7573C ; ASCII "shabi"

00F714AA FF15 BC82F700 call dword ptr ds:[<&MSVCR90D.printf>] ; msvcr90d.printf

00F714B0 83C4 04 add esp,0x4

00F714B3 3BF4 cmp esi,esp

00F714B5 E8 8BFCFFFF call 00F71145

00F714BA > 33C0 xor eax,eax

00F714BC 5F pop edi

00F714BD 5E pop esi

00F714BE 5B pop ebx

00F714BF 81C4 D0000000 add esp,0xD0

00F714C5 3BEC cmp ebp,esp

00F714C7 E8 79FCFFFF call 00F71145

00F714CC 8BE5 mov esp,ebp

00F714CE 5D pop ebp

00F714CF C3 retn

如果 a=9, 9-1=8

db 8+0xF714EC == 4 db 8+0xF714ECdd 4 * 4 + 0xF714D0 ==

\

`

也就是说 F714EC 中存放的就是导出表

·

# for

for 循环

2

3

printf("%d",i);

}debug,禁止优化

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

013013C5 EB 09 jmp short 013013D0

013013C7 8B45 F8 mov eax,dword ptr ss:[ebp-0x8]

013013CA 83C0 01 add eax,0x1

013013CD 8945 F8 mov dword ptr ss:[ebp-0x8],eax

013013D0 837D F8 0A cmp dword ptr ss:[ebp-0x8],0xA

013013D4 7F 1D jg short 013013F3

013013D6 8BF4 mov esi,esp

013013D8 8B45 F8 mov eax,dword ptr ss:[ebp-0x8]

013013DB 50 push eax

013013DC 68 3C573001 push 0130573C ; ASCII "%d"

013013E1 FF15 BC823001 call dword ptr ds:[<&MSVCR90D.printf>] ; msvcr90d.printf

013013E7 83C4 08 add esp,0x8

013013EA 3BF4 cmp esi,esp

013013EC E8 54FDFFFF call 01301145

013013F1 ^ EB D4 jmp short 013013C7

013013F3 33C0 xor eax,eax ;eax清零,作为返回值

013013F5 5F pop edi

013013F6 5E pop esi

013013F7 5B pop ebx

013013F8 81C4 CC000000 add esp,0xCC

013013FE 3BEC cmp ebp,esp

01301400 E8 40FDFFFF call 01301145

01301405 8BE5 mov esp,ebp

01301407 5D pop ebp

01301408 C3 retnrelease,O/2 优化

最大化速度优化

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

00361001 |. 68 84B33600 push 0036B384 ; /format = "shabi"

00361006 |. E8 2F000000 call printf ; \printf

0036100B |. 83C4 04 add esp,0x4

0036100E |. BE 01000000 mov esi,0x1

00361013 |> 56 /push esi ; /<%d>

00361014 |. 68 8CB33600 |push 0036B38C ; |format = "%d"

00361019 |. E8 1C000000 |call printf ; \printf

0036101E |. 46 |inc esi

0036101F |. 83C4 08 |add esp,0x8

00361022 |. 83FE 0A |cmp esi,0xA

00361025 |.^ 7E EC \jle short 00361013

00361027 |. 33C0 xor eax,eax

00361029 |. 5E pop esi

0036102A \. C3 retnrelease,O/1 优化

大小最小化优化情况下,for

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

01161001 |. 57 push edi ; 保护edi

01161002 |. 8B3D A0201601 mov edi,dword ptr ds:[<&MSVCR90.printf>] ; printf给edi,调用时直接call edi,用寄存器代替内存

01161008 |. 68 F4201601 push 011620F4 ; /format = "shabi",printf参数入栈

0116100D |. FFD7 call edi ; call printf

0116100F |. 33F6 xor esi,esi ; esi = 0

01161011 |. 59 pop ecx ; 堆栈平衡,可以理解为esp+4

01161012 |. 46 inc esi

//循环代码段

01161013 |> 56 /push esi ; i 入栈

01161014 |. 68 FC201601 |push 011620FC ; ASCII "%d"入栈

01161019 |. FFD7 |call edi ; call printf 编译器判断第一次可以执行,直接优化

0116101B |. 46 |inc esi

0116101C >|. 83FE 0A |cmp esi,0xA

0116101F |. 59 |pop ecx

01161020 |. 59 |pop ecx ; 两次pop堆栈平衡 esp+8

01161021 |.^ 7E F0 \jle short 01161013

01161023 |. 5F pop edi

01161024 |. 33C0 xor eax,eax

01161026 >|. 5E pop esi

01161027 \. C3 retn

//inc 一个字节,pop edi一个字节,

//add 三个字节,release,关闭优化

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

00191001 . 8BEC mov ebp,esp

00191003 . 51 push ecx

//这个ecx在最后没有出栈,所以不是用来保护的,而是用来分配堆栈空间的

00191004 . C745 FC 01000>mov dword ptr ss:[ebp-0x4],0x1

0019100B . EB 09 jmp short 00191016

0019100D > 8B45 FC mov eax,dword ptr ss:[ebp-0x4]

00191010 . 83C0 01 add eax,0x1

00191013 . 8945 FC mov dword ptr ss:[ebp-0x4],eax

00191016 > 837D FC 0A cmp dword ptr ss:[ebp-0x4],0xA

0019101A . 7F 14 jg short 00191030

0019101C . 8B4D FC mov ecx,dword ptr ss:[ebp-0x4]

0019101F . 51 push ecx ; 根据从右到左的入栈数据,i先入栈,%d后入

00191020 . 68 F4201900 push 001920F4 ; ASCII "%d"

00191025 FF db FF

00191026 > . 15 A0201900 adc eax,<&MSVCR90.printf>

0019102B . 83C4 08 add esp,0x8 ; printf有两个参数,因此堆栈平衡时需要+8

0019102E .^ EB DD jmp short 0019100D

00191030 > 33C0 xor eax,eax ; eax作为函数返回值,此处将eax清零

00191032 . 8BE5 mov esp,ebp

00191034 . 5D pop ebp

00191035 > . C3 retnrelease,完全优化 / Ox

2

3

4

5

6

7

8

9

10

11

12

13

14

15

010E1001 |. 68 84B30E01 push 010EB384 ; /format = "shabi"

010E1006 |. E8 2F000000 call printf ; \printf

010E100B |. 83C4 04 add esp,0x4

010E100E |. BE 01000000 mov esi,0x1

010E1013 |> 56 /push esi ; /<%d>

010E1014 |. 68 8CB30E01 |push 010EB38C ; |format = "%d"

010E1019 |. E8 1C000000 |call printf ; \printf

010E101E |. 46 |inc esi

010E101F |. 83C4 08 |add esp,0x8

010E1022 |. 83FE 0A |cmp esi,0xA

010E1025 |.^ 7E EC \jle short 010E1013

010E1027 |. 33C0 xor eax,eax

010E1029 |. 5E pop esi

010E102A \. C3 retn

# ++ –

inc a //i++ ++i 速度比 add 快,占用空间小,指令执行影响 AS,OF,PF,SF,ZF 标志位,不影响 CF

dec a

2

01161012 |. 46 inc esi

2

3

4

5

6

7

8

9

10

{

printf("shabi");

int i=0;

i++;

i--;

return 0;

}

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

003A1001 |. 8BEC mov ebp,esp

003A1003 |. 51 push ecx

003A1004 |. 68 F4203A00 push 003A20F4 ; /format = "shabi"

003A1009 |. FF15 A0203A00 call dword ptr ds:[<&MSVCR90.printf>] ; \printf

003A100F |. 83C4 04 add esp,0x4

003A1012 |. C745 FC 00000>mov [local.1],0x0

003A1019 |. 8B45 FC mov eax,[local.1]

003A101C |. 83C0 01 add eax,0x1

003A101F |. 8945 FC mov [local.1],eax

003A1022 |. 8B4D FC mov ecx,[local.1]

003A1025 |. 83E9 01 sub ecx,0x1

003A1028 |. 894D FC mov [local.1],ecx

003A102B |. 33C0 xor eax,eax

003A102D |. 8BE5 mov esp,ebp

003A102F |. 5D pop ebp

003A1030 \. C3 retn速度最大化的时候因为 i 没有实际用途,所以直接返回

2

3

4

5

01251005 |. FF15 A0202501 call dword ptr ds:[<&MSVCR90.printf>] ; \printf

0125100B |. 83C4 04 add esp,0x4

0125100E |. 33C0 xor eax,eax

01251010 \. C3 retn

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

01201001 |. 8B35 A0202001 mov esi,dword ptr ds:[<&MSVCR90.printf>] ; msvcr90.printf

01201007 |. 68 F4202001 push 012020F4 ; /format = "shabi"

0120100C |. FFD6 call esi ; \printf

0120100E |. 6A 01 push 0x1

01201010 |. 68 FC202001 push 012020FC ; ASCII "%d"

01201015 |. FFD6 call esi

01201017 |. 6A 00 push 0x0

01201019 |. 68 FC202001 push 012020FC ; ASCII "%d"

0120101E |. FFD6 call esi

01201020 |. 83C4 14 add esp,0x14 ; 堆栈平衡,2+2+1=20/4

01201023 |. 33C0 xor eax,eax

01201025 |. 5E pop esi

01201026 \. C3 retn

//添加打印i后的代码

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

012B1001 |. 56 push esi

012B1002 |. 8B35 A0202B01 mov esi,dword ptr ds:[<&MSVCR90.printf>] ; msvcr90.printf

012B1008 |. 57 push edi

012B1009 |. 68 F4202B01 push 012B20F4 ; /format = "shabi"

012B100E |. FFD6 call esi ; \printf

012B1010 |. 8B7C24 0C mov edi,dword ptr ss:[esp+0xC] ; msvcr90.__winitenv

012B1014 |. 47 inc edi

012B1015 |. 57 push edi

012B1016 |. 68 FC202B01 push 012B20FC ; ASCII "%d"

012B101B |. FFD6 call esi

012B101D |. 4F dec edi

012B101E |. 57 push edi

012B101F |. 68 FC202B01 push 012B20FC ; ASCII "%d"

012B1024 |. FFD6 call esi

012B1026 |. 83C4 14 add esp,0x14

012B1029 |. 5F pop edi

012B102A |. 33C0 xor eax,eax

012B102C |. 5E pop esi

012B102D |. 59 pop ecx

012B102E \. C3 retn

//如果不赋初值的话前后(–)的区别

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

{

printf("shabi");

int i;

i++;

printf("%d",i);

i--;

printf("%d",i);

int j=0;

j=i++;

printf("i++%d",j);

j=++i;

printf("++i%d",j);

j=i--;

printf("i--%d",j);

j=--i;

printf("--i%d",j);

return 0;

}禁止优化

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

53

54

55

56

57

58

59

60

61

62

63

64

65

66

67

01281001 |. 8BEC mov ebp,esp

01281003 |. 83EC 08 sub esp,0x8

01281006 |. 68 F4202801 push 012820F4 ; /format = "shabi"

0128100B |. FF15 A0202801 call dword ptr ds:[<&MSVCR90.printf>] ; \printf

01281011 |. 83C4 04 add esp,0x4

01281014 |. 8B45 FC mov eax,[local.1]

01281017 |. 83C0 01 add eax,0x1

0128101A |. 8945 FC mov [local.1],eax

0128101D |. 8B4D FC mov ecx,[local.1]

01281020 |. 51 push ecx ; /<%d>

01281021 |. 68 FC202801 push 012820FC ; |format = "%d"

01281026 |. FF15 A0202801 call dword ptr ds:[<&MSVCR90.printf>] ; \printf

0128102C |. 83C4 08 add esp,0x8

0128102F |. 8B55 FC mov edx,[local.1]

01281032 |. 83EA 01 sub edx,0x1

01281035 |. 8955 FC mov [local.1],edx

01281038 |. 8B45 FC mov eax,[local.1]

0128103B |. 50 push eax ; /<%d>

0128103C |. 68 00212801 push 01282100 ; |format = "%d"

01281041 |. FF15 A0202801 call dword ptr ds:[<&MSVCR90.printf>] ; \printf

01281047 |. 83C4 08 add esp,0x8

0128104A |. C745 F8 00000>mov [local.2],0x0

01281051 |. 8B4D FC mov ecx,[local.1]

01281054 |. 894D F8 mov [local.2],ecx

01281057 |. 8B55 FC mov edx,[local.1]

0128105A |. 83C2 01 add edx,0x1

0128105D |. 8955 FC mov [local.1],edx

01281060 |. 8B45 F8 mov eax,[local.2]

01281063 |. 50 push eax ; /<%d>

01281064 |. 68 04212801 push 01282104 ; |format = "i++%d"

01281069 |. FF15 A0202801 call dword ptr ds:[<&MSVCR90.printf>] ; \printf

0128106F |. 83C4 08 add esp,0x8

01281072 |. 8B4D FC mov ecx,[local.1]

01281075 |. 83C1 01 add ecx,0x1

01281078 |. 894D FC mov [local.1],ecx

0128107B |. 8B55 FC mov edx,[local.1]

0128107E |. 8955 F8 mov [local.2],edx

01281081 |. 8B45 F8 mov eax,[local.2]

01281084 |. 50 push eax ; /<%d>

01281085 |. 68 0C212801 push 0128210C ; |format = "++i%d"

0128108A |. FF15 A0202801 call dword ptr ds:[<&MSVCR90.printf>] ; \printf

01281090 |. 83C4 08 add esp,0x8

01281093 |. 8B4D FC mov ecx,[local.1]

01281096 |. 894D F8 mov [local.2],ecx

01281099 |. 8B55 FC mov edx,[local.1]

0128109C |. 83EA 01 sub edx,0x1

0128109F |. 8955 FC mov [local.1],edx

012810A2 |. 8B45 F8 mov eax,[local.2]

012810A5 |. 50 push eax ; /<%d>

012810A6 |. 68 14212801 push 01282114 ; |format = "i--%d"

012810AB |. FF15 A0202801 call dword ptr ds:[<&MSVCR90.printf>] ; \printf

012810B1 |. 83C4 08 add esp,0x8

012810B4 |. 8B4D FC mov ecx,[local.1]

012810B7 |. 83E9 01 sub ecx,0x1

012810BA |. 894D FC mov [local.1],ecx

012810BD |. 8B55 FC mov edx,[local.1]

012810C0 |. 8955 F8 mov [local.2],edx

012810C3 |. 8B45 F8 mov eax,[local.2]

012810C6 |. 50 push eax ; /<%d>

012810C7 |. 68 1C212801 push 0128211C ; |format = "--i%d"

012810CC |. FF15 A0202801 call dword ptr ds:[<&MSVCR90.printf>] ; \printf

012810D2 |. 83C4 08 add esp,0x8

012810D5 |. 33C0 xor eax,eax

012810D7 |. 8BE5 mov esp,ebp

012810D9 |. 5D pop ebp

012810DA \. C3 retn

# do - while

2

3

4

5

6

7

8

9

10

11

12

13

{

int i = 0;

do

{

i++;

}

while (i<=10);

printf("%d",i);

return 0;

}/O2

2

3

4

5

6

7

8

00071002 |. 68 F4200700 push 000720F4 ; |format = "%d"

00071007 |. FF15 A0200700 call dword ptr ds:[<&MSVCR90.printf>] ; \printf

0007100D |. 83C4 08 add esp,0x8

00071010 |. 33C0 xor eax,eax

00071012 \. C3 retn禁用

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

> 00251001 |. 8BEC mov ebp,esp

> 00251003 |. 51 push ecx

> 00251004 |. C745 FC 00000>mov [local.1],0x0

> 0025100B |> 8B45 FC /mov eax,[local.1]

> 0025100E |. 83C0 01 |add eax,0x1

> 00251011 |. 8945 FC |mov [local.1],eax

> 00251014 |. 837D FC 0A |cmp [local.1],0xA

> 00251018 |.^ 7E F1 \jle short 0025100B

> 0025101A |. 8B4D FC mov ecx,[local.1]

> 0025101D |. 51 push ecx ; /<%d>

> 0025101E |. 68 F4202500 push 002520F4 ; |format = "%d"

> 00251023 |. FF15 A0202500 call dword ptr ds:[<&MSVCR90.printf>] ; \printf

> 00251029 |. 83C4 08 add esp,0x8

> 0025102C |. 33C0 xor eax,eax

> 0025102E |. 8BE5 mov esp,ebp

> 00251030 |. 5D pop ebp

> 00251031 \. C3 retn

# 浮点指令

2

3

4

5

6

7

8

{

printf("shabi");

float a=8.123f;

a++;

return 0;

}

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

012B1000 >/$ 55 push ebp

012B1001 |. 8BEC mov ebp,esp

012B1003 |. 51 push ecx

012B1004 |. 68 F4202B01 push 012B20F4 ; /format = "shabi"

012B1009 |. FF15 A0202B01 call dword ptr ds:[<&MSVCR90.printf>] ; \printf

012B100F |. 83C4 04 add esp,0x4

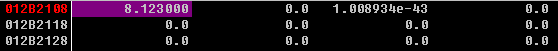

012B1012 |. D905 08212B01 fld dword ptr ds:[_real]

012B1018 |. D95D FC fstp [local.1]

012B101B |. D945 FC fld [local.1]

012B101E |. DC05 00212B01 fadd qword ptr ds:[_real]

012B1024 |. D95D FC fstp [local.1]

012B1027 |. 33C0 xor eax,eax

012B1029 |. 8BE5 mov esp,ebp

012B102B |. 5D pop ebp

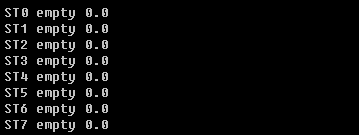

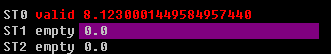

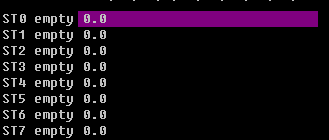

012B102C \. C3 retn浮点寄存器 - fpu - 浮点运算单元

精度为 80 位,10 字节

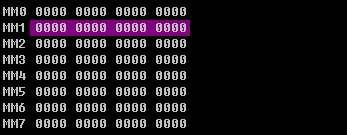

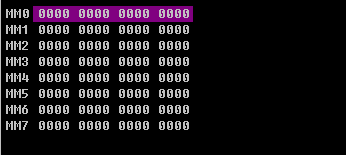

MMX - 用于处理多媒体功能

st0 至 st7 80 位的两用寄存器 MMX - FPU

3.FLD,FSTP,FADD

fld dword ptr ds:[_real] //fld dword ptr ds:[0x12B2108]

类似于 push 指令,将数字放入 st 中

fstp [local.1]

类似于 pop 指令,将 st 中的值给 local.1

调用多次 fld 时,会使用多个 st 寄存器

fadd qword ptr ds:[_real] //fadd qword ptr ds:[0x12B2100]

类似于 add 指令,做加法 qword 64 位,8 各字

4.fsub

类似于 sub 指令

5.fmul

类似于乘法

6.fdiv

类似于除法

7.FILD 指令

整数入栈指令,将整数转为浮点数

2

3

4

5

6

7

8

{

printf("shabi");

float a=8.123f;

int b = 2;

a= a + b;

return 0;

}

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

012F1001 |. 8BEC mov ebp,esp

012F1003 |. 83EC 08 sub esp,0x8

012F1006 |. 68 F4202F01 push 012F20F4 ; /format = "shabi"

012F100B |. FF15 A0202F01 call dword ptr ds:[<&MSVCR90.printf>] ; \printf

012F1011 |. 83C4 04 add esp,0x4

012F1014 |. D905 FC202F01 fld dword ptr ds:[_real]

012F101A |. D95D FC fstp [local.1]

012F101D |. C745 F8 02000>mov [local.2],0x2

012F1024 |. DB45 F8 fild [local.2]

012F1027 |. D845 FC fadd [local.1]

012F102A |. D95D FC fstp [local.1]

012F102D >|. 33C0 xor eax,eax

012F102F |. 8BE5 mov esp,ebp

012F1031 |. 5D pop ebp

012F1032 \. C3 retn

8.cvttsd2si eax,dword ptr ss:[ebp-4]

浮点转整数指令,运用截断处理将 mmx/m32 中的一个单精度浮点值转换成 r32 中的一个有符号的双字整数

# 位移指令

1. 逻辑位移

shr 逻辑右移指令

相当于整除 2,用 0 来补位

shl 逻辑右移指令

相当于乘 2,用 0 来补位,有可能移除

2

3

4

5

6

7

8

{

printf("shabi");

unsigned int i = 0x77883322;

i = i >> 8;

i = i >> 2;

return 0;

}

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

011D1001 |. 8BEC mov ebp,esp

011D1003 |. 51 push ecx

011D1004 |. 68 F4201D01 push 011D20F4 ; /format = "shabi"

011D1009 |. FF15 A0201D01 call dword ptr ds:[<&MSVCR90.printf>] ; \printf

011D100F |. 83C4 04 add esp,0x4

011D1012 |. C745 FC 22330>mov [local.1],0x3322

011D1019 |. 8B45 FC mov eax,[local.1]

011D101C |. C1E8 08 shr eax,0x8 ; 0x 00 77 88 33 ÷(2^8)

011D101F |. 8945 FC mov [local.1],eax

011D1022 |. 8B4D FC mov ecx,[local.1]

011D1025 |. C1E9 02 shr ecx,0x2 ; ÷ 4

011D1028 |. 894D FC mov [local.1],ecx

011D102B |. 33C0 xor eax,eax

011D102D |. 8BE5 mov esp,ebp

011D102F |. 5D pop ebp

011D1030 \. C3 retn2. 算术位移

SAR 算术右移指令

SAR 右移时保留操作数符号,用符号位补

SHR 右移时用 0 部位

SAL 算术左移指令

SAL 与 SHL 功能一样

2

3

4

5

6

7

8

9

10

{

printf("shabi");

int i = -100000000;

i = i << 5;

printf("%d",i); //1094967296

getchar();

return 0;

}3. 循环位移指令

ROL 循环左移

ROR 循环右移

# 逻辑运算符

逻辑或 ||

截断原理,如果前面为真,那么不在判断后面的。因此在代码优化层面,把可能性大的放在前面提高效率

按位或 |

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

01321001 |. 8BEC mov ebp,esp

01321003 |. 83EC 10 sub esp,0x10

01321006 |. 68 F4203201 push 013220F4 ; /format = "shabi"

0132100B |. FF15 A0203201 call dword ptr ds:[<&MSVCR90.printf>] ; \printf

01321011 |. 83C4 04 add esp,0x4

01321014 |. C745 FC 05000>mov [local.1],0x5

0132101B |. C745 F8 03000>mov [local.2],0x3

01321022 |. 837D FC 00 cmp [local.1],0x0

01321026 |. 75 0F jnz short 01321037

01321028 |. 837D F8 00 cmp [local.2],0x0

0132102C |. 75 09 jnz short 01321037

0132102E |. C745 F0 00000>mov [local.4],0x0

01321035 |. EB 07 jmp short 0132103E

01321037 |> C745 F0 01000>mov [local.4],0x1

0132103E |> 8B45 F0 mov eax,[local.4]

01321041 |. 8945 F4 mov [local.3],eax

01321044 |. 33C0 xor eax,eax

01321046 |. 8BE5 mov esp,ebp

01321048 |. 5D pop ebp

01321049 \. C3 retn逻辑与 &&

按位与 &

非运算 !

按位取反 ~

sete al // 取 ZF 位的值,保存到寄存器中

setne al //zf 取反保存到寄存器中

2

3

4

5

6

7

8

9

{

printf("shabi");

int a =5,b=4,c,d;

c = !a;

d = ~b;

return 0;

}

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

00FC1001 |. 8BEC mov ebp,esp

00FC1003 |. 83EC 10 sub esp,0x10

00FC1006 |. 68 F420FC00 push 00FC20F4 ; /format = "shabi"

00FC100B |. FF15 A020FC00 call dword ptr ds:[<&MSVCR90.printf>] ; \printf

00FC1011 |. 83C4 04 add esp,0x4

00FC1014 |. C745 FC 05000>mov [local.1],0x5

00FC101B |. C745 F8 04000>mov [local.2],0x4

00FC1022 |. 33C0 xor eax,eax

00FC1024 |. 837D FC 00 cmp [local.1],0x0

00FC1028 |. 0F94C0 sete al

00FC102B |. 8945 F0 mov [local.4],eax

00FC102E |. 8B4D F8 mov ecx,[local.2]

00FC1031 |. F7D1 not ecx

00FC1033 |. 894D F4 mov [local.3],ecx

00FC1036 |. 33C0 xor eax,eax

00FC1038 |. 8BE5 mov esp,ebp

00FC103A |. 5D pop ebp

00FC103B \. C3 retn异或运算

按位异或 ^

xor eax,eax //eax 清零

可以看成没有进位的加法

交换 a,b

2

3

4

5

6

7

8

9

b = a - b

a = a - b

//

a = a ^ b

b = a ^ b

a = a ^ b

# 字符操作相关指令

strcmp

需要将优化中的启动内部函数设为否,关闭优化

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

00F81001 |. 8BEC mov ebp,esp

00F81003 |. 83EC 08 sub esp,0x8

00F81006 |. 68 F420F800 push 00F820F4 ; /format = "shabi"

00F8100B |. FF15 A420F800 call dword ptr ds:[<&MSVCR90.printf>] ; \printf

00F81011 |. 83C4 04 add esp,0x4

00F81014 |. C745 F8 FC20F>mov [local.2],00F820FC ; ASCII "123456"

00F8101B |. C745 FC 0421F>mov [local.1],00F82104 ; ASCII "shabishabi"

00F81022 |. 8B45 FC mov eax,[local.1]

00F81025 |. 50 push eax ; /s2

00F81026 |. 8B4D F8 mov ecx,[local.2] ; |

00F81029 |. 51 push ecx ; |s1

00F8102A |. E8 19000000 call strcmp ; \strcmp

00F8102F |. 83C4 08 add esp,0x8

00F81032 |. 33C0 xor eax,eax

00F81034 |. 8BE5 mov esp,ebp

00F81036 |. 5D pop ebp

00F81037 \. C3 retnstrcmp

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

74D6B8E4 8B4C24 08 mov ecx,dword ptr ss:[esp+0x8]

74D6B8E8 F7C2 03000000 test edx,0x3

74D6B8EE 75 3C jnz short 74D6B92C

74D6B8F0 8B02 mov eax,dword ptr ds:[edx]

74D6B8F2 3A01 cmp al,byte ptr ds:[ecx]

74D6B8F4 75 2E jnz short 74D6B924

74D6B8F6 0AC0 or al,al

74D6B8F8 74 26 je short 74D6B920

74D6B8FA 3A61 01 cmp ah,byte ptr ds:[ecx+0x1]

74D6B8FD 75 25 jnz short 74D6B924

74D6B8FF 0AE4 or ah,ah

74D6B901 74 1D je short 74D6B920

74D6B903 C1E8 10 shr eax,0x10

74D6B906 3A41 02 cmp al,byte ptr ds:[ecx+0x2]

74D6B909 75 19 jnz short 74D6B924

74D6B90B 0AC0 or al,al

74D6B90D 74 11 je short 74D6B920

74D6B90F 3A61 03 cmp ah,byte ptr ds:[ecx+0x3]

74D6B912 75 10 jnz short 74D6B924

74D6B914 83C1 04 add ecx,0x4

74D6B917 83C2 04 add edx,0x4

74D6B91A 0AE4 or ah,ah

74D6B91C ^ 75 D2 jnz short 74D6B8F0

74D6B91E 8BFF mov edi,edi

74D6B920 33C0 xor eax,eax

74D6B922 C3 retn每次取四个字节依次比较

SCASB

SCAS byte ptr es:[EDI] 用于查找 AL 的字符在 edi 中的位置

相当于

cmp byte ptr [edi],al

对标志位的影响相当于 sub 指令,还会修改 edi 的值

DF=0 ,inc edi

DF=1, dec edi

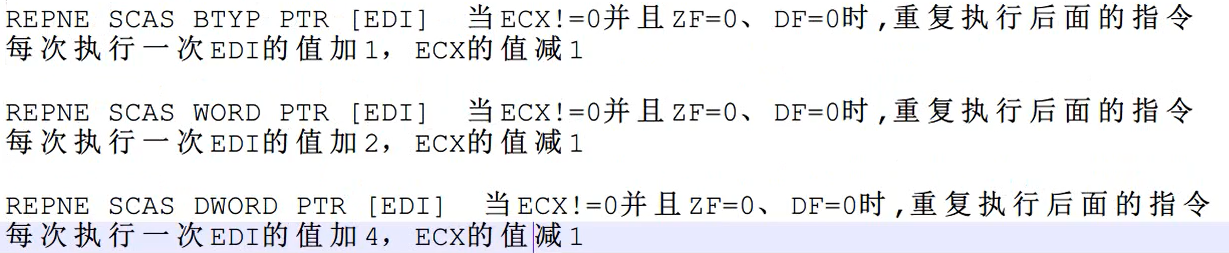

REPNE

repne scasb

ecx !=0 ,zf=0,重复执行后面指令,每执行一次 ecx-1

REPNE 与 REPNZ 是同一条指令不同助记符

// 通过 repne 计算字符串长度

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

{

printf("shabi");

char *s1 = "123456";

__asm { //cal length

mov al,0

mov edi,s1

mov ecx,-1

repnz scasb

mov eax,-1

sub eax,ecx

}

__asm { //find index

xor eax,rax

mov al,0x33

mov edi,s1

mov ecx,-1

repnz scasb

not ecx

dec ecx

}

std::string str1 = s1;

int haha = str1.find("3");

return 0;

}

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

00901001 |. 8BEC mov ebp,esp

00901003 |. 51 push ecx

00901004 |. 57 push edi

00901005 |. 68 F4209000 push 009020F4 ; /format = "shabi"

0090100A |. FF15 A0209000 call dword ptr ds:[<&MSVCR90.printf>] ; \printf

00901010 |. 83C4 04 add esp,0x4

00901013 |. C745 FC FC209>mov [local.1],009020FC ; ASCII "123456"

0090101A |. B0 00 mov al,0x0

0090101C |. 8B7D FC mov edi,[local.1]

0090101F |. B9 FFFFFFFF mov ecx,-0x1

00901024 |. F2:AE repne scas byte ptr es:[edi]

00901026 |. B8 FFFFFFFF mov eax,-0x1

0090102B |. 2BC1 sub eax,ecx

0090102D |. 33C0 xor eax,eax

0090102F |. 5F pop edi

00901030 |. 8BE5 mov esp,ebp

00901032 |. 5D pop ebp

00901033 \. C3 retnSCASB SCASW SCASD

mov ax,L’7’

实例运用

1. 计算字符串长度

2. 定位特定字符串位置(索引)

3. 在内存中定位一串特征码

REPNZ/REPNE 与 SCASB 指令结合使用,表示当串未结束 (ECX!=0),且当对应串元素不相同 (ZF=0) 时,继续重复执行串比较指令

REPE/REPZ 和 CMPSB,CMPSW,CMPSD

1.CMPS

cmps byte ptr [edi], byte ptr [esi]

对标志位的影响相当于 sub 指令,同时还会修改 edi 和 esi 的值

如果 df 为 0,则 edi,esi 按相对大小递增

df 为 1,递减

2.REPE、REPZ

repe/repz cmpsb 当 ecx!=0,zf=1,重复执行后面指令,每执行一次 ecx-1

用于比较字符串是否相等

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

xor al,al

mov edi,s1

mov ecx,-1

repnz scasb //finish position

not ecx //cal length

mov edi,s1

mov esi,s2

repz cmpsb //compare equal

xor al,al

sete al

cmp al,1

jnz result1

cmp ecx,0

jz result2

}

result1:

printf("S1!=S2");

goto end

result2:

printf("s1==s2");

end:

getchar();汇编编写比较函数

__declspec (naked) 纯汇编编译函数,不添加寄存器保护和堆栈平衡代码

窄字节版

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

{

__asm{

push ebp //esp-4-4

mov ebp,esp //s1:ebp+4+4 s2:ebp+4+8

push ecx

push edi

push esi

push edx

xor al,al

mov edi,s1

CLD

mov ecx,-1

repnz scasb //finish position

not ecx //cal length

mov edi,s1

mov esi,s2

repz cmpsb //compare equal

xor eax,eax

xor edx,edx

mov al,[edi-1]

mov dl,[esi-1]

sub eax,edx

pop edx

pop esi

pop edi

pop ecx

pop ebp

retn

}

}宽字节版

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

{

__asm{

push ebp //esp-4-4

mov ebp,esp //s1:ebp+4+4 s2:ebp+4+8

push ecx

push edi

push esi

push edx

xor ax,ax

mov edi,s1

mov ecx,-1

CLD

repnz scasw //finish position

not ecx //cal length

mov edi,s1

mov esi,s2

repz cmpsw //compare equal

xor eax,eax

xor edx,edx

mov al,[edi-2]

mov dl,[esi-2]

sub eax,edx

pop edx

pop esi

pop edi

pop ecx

pop ebp

retn

}

}ESP+4 是 call 的下一个命令的地址

ESP+8 是外部传进来的第一个变量

STD/CLD

修改 DF

STD DF=1

CLD DF=0

串存储和加载指令

1. 串存储指令 STOSB STOSW STOSD

stos btye ptr [edi]

相当于 mov byte ptr [edi],al

rep stosb //rep stos byte ptr [edi]

用 al 的值填充 byte ptr [edi],每次 ecx-1,edi+1

2

3

4

5

6

7

8

9

int main()

{

int a[0x22];

a[0] = 1;

a[0x12] = 222;

return 0;

}

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

013F13A1 8BEC mov ebp,esp

013F13A3 81EC 50010000 sub esp,0x150

013F13A9 53 push ebx

013F13AA 56 push esi

013F13AB 57 push edi

013F13AC 8DBD B0FEFFFF lea edi,dword ptr ss:[ebp-0x150]

013F13B2 B9 54000000 mov ecx,0x54

013F13B7 B8 CCCCCCCC mov eax,0xCCCCCCCC

013F13BC F3:AB rep stos dword ptr es:[edi]

013F13BE C785 74FFFFFF 0>mov dword ptr ss:[ebp-0x8C],0x1

013F13C8 C745 BC DE00000>mov dword ptr ss:[ebp-0x44],0xDE

013F13CF 33C0 xor eax,eax

013F13D1 52 push edx

013F13D2 8BCD mov ecx,ebp

013F13D4 50 push eax

013F13D5 8D15 EC133F01 lea edx,dword ptr ds:[0x13F13EC]

013F13DB E8 A7FCFFFF call 013F1087手动初始化数组

2

3

4

5

6

mov ecx,0x22

xor eax,eax

lea edi,a

rep stosd

}

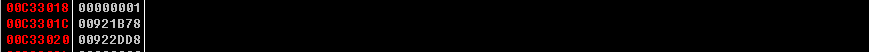

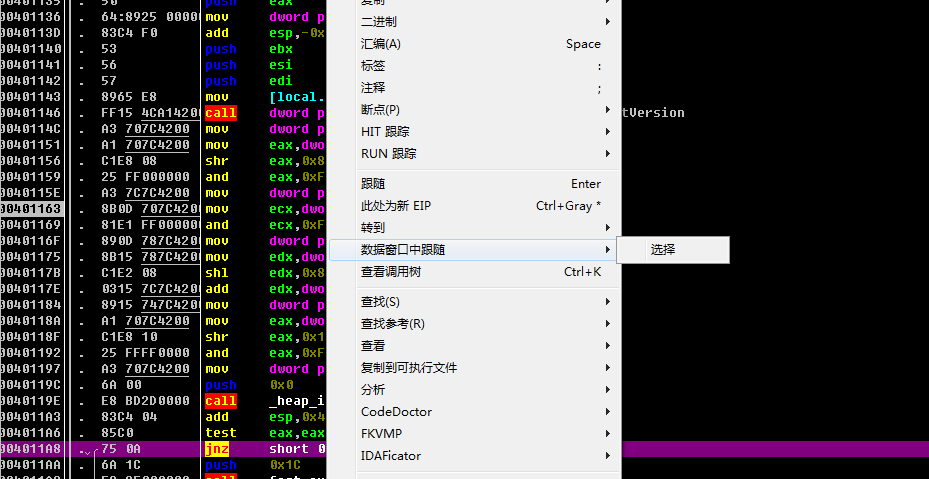

debug 找 main 函数

退出函数

1 | 013F199F FF15 7C823F01 call dword ptr ds:[<&MSVCR90D.exit>] ; msvcr90d.exit |

退出函数的上一个函数即使 main 函数

release 中程序中断位置不在 main 上,在 jmp 上才时 main

看 exit 找 main 或者看 main 的 argv ,argc 参数找 main 也可以

这边没删 pdb,删了一样

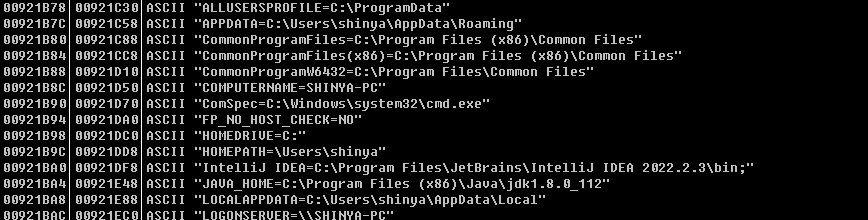

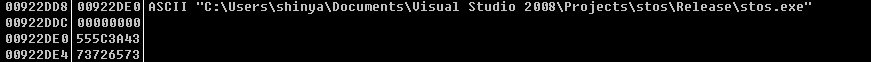

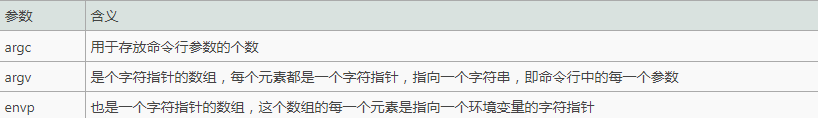

同时注意,main 有三个参数,argv 参数个数,argc 参数数组,envp 环境变量

envp 是二级指针,需要两次寻址,存放系统环境变量

argv 也是二级指针,存在文件路径

argc 存放 argv 中参数个数

串载入指令

loadSB ,LOADSW,LOASSD

相当于 mov al,byte ptr [esi] 将内存中数据放到寄存器中

rep loadsb

rep loads word ptr [esi]

用 byte ptr [esi] 填充 al,每次 ecx-1,esi+1

循环控制指令

loop start

1.ecx-1

2.ecx!=0 转移到标号处循环执行

3. 直至 ecx=0

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

{

int i = 100;

char *s = "%d";

__asm mov ecx,i

__asm {

start:

push ecx

push ecx

mov eax,s

push eax

call dword ptr [printf]

add esp,8

pop ecx

loop start

}

getchar();

return 0;

}

条件置位指令

sete setz

sete al 取 zf 标志位的值

setnz 、 setne

将 zf 的值取反保存

setg al

大于比较时 ZF =0&& sf=0 && OF=1 时 al=1

setl al

小于比较

sf=1 || of=1 ,al=1

setge

操作数可以是一个字节存储单元,可以是一个字节宽度寄存器

>= 时,操作数值 1,否则为 0,一般与 cmp 结合使用

SF=OF ,操作数置 1

setle

操作数可以是一个字节存储单元,可以是一个字节宽度寄存器

<= 时,操作数值 1,否则为 0,一般与 cmp 结合使用

ZF = 1 || sf!= of 操作数置 1

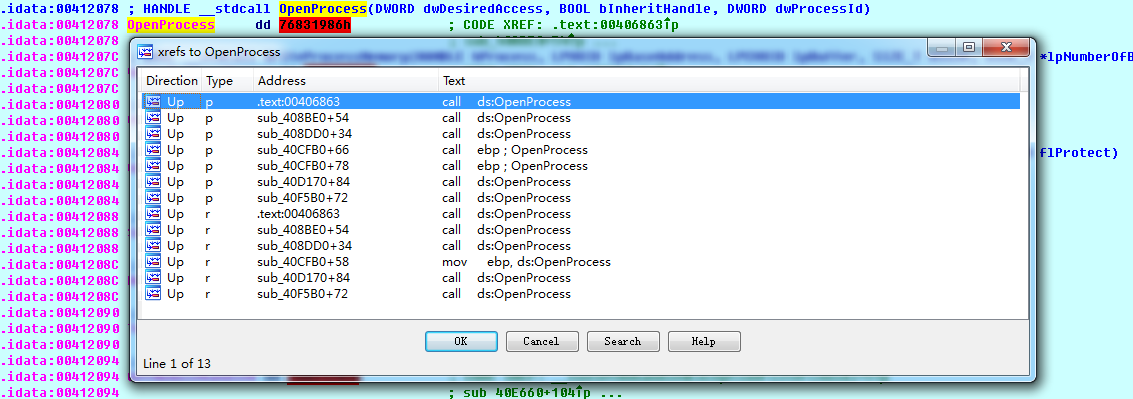

# 实战

# 1. 游戏 call

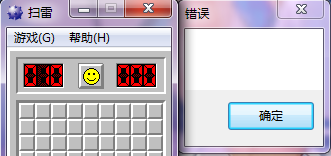

调用 MessageBoxA 函数 call

1. 找到 messageboxA call 地址

2. 找到 MessageBoxA call 参数

2

3

4

5

6

7

8

9

10

11

12

[in, optional] HWND hWnd,

[in, optional] LPCTSTR lpText,

[in, optional] LPCTSTR lpCaption,

[in] UINT uType

);

我们用四个push 0,因为都可以传0

push 0

push 0

push 0

push 03. 注入代码测试调用 MessageBoxA call

或者在第二个和第三个参数传入字符指针,,第一个参数改变窗口格式

2

3

4

5

push 01005148

push 01005148

push 0

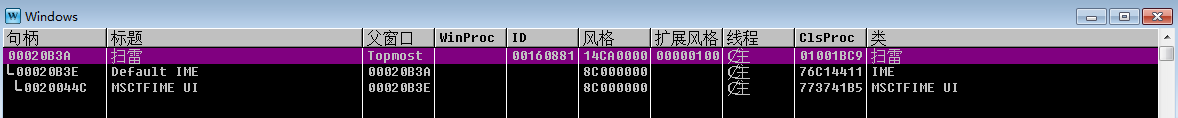

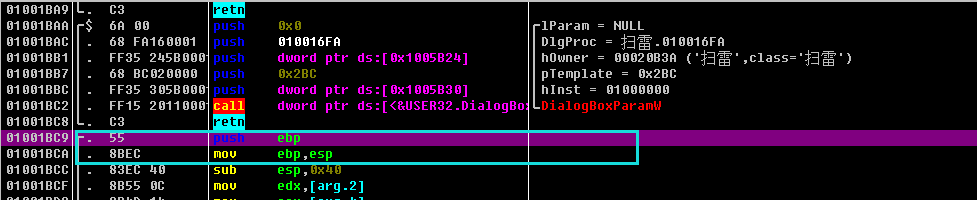

call 76C4FD1E2. 窗口菜单类 call 分析

follow poc,定位窗口处理函数位置

窗口处理函数原型

2

3

4

5

6

HWND hwnd,

UINT uMsg,

WPARAM wParam,

LPARAM lParam

);菜单被点击的时候发送的是 WM_COMMAND 消息

当点击菜单的时候,WindowProc 会被系统调用,

uMsg = WM_COMMAND

wPARAM = 窗口菜单的 id

在 WindowProc 函数下条件断点

条件时:uMSG == WM_COMMAND

如 edx == WM_COMMAND 条件断点

点击菜单时条件断点被中断

点击初级时 edx == VMCOMMAND == 0x111

2

3

4

5

6

7

8

9

01001BCA |. 8BEC mov ebp,esp

01001BCC |. 83EC 40 sub esp,0x40

01001BCF |. 8B55 0C mov edx,[arg.2] ; uMsg

01001BD2 >|. 8B4D 14 mov ecx,[arg.4] ; edx == WM_COMMAND

01001BD5 |. 53 push ebx

01001BD6 |. 56 push esi

01001BD7 |. 33DB xor ebx,ebx

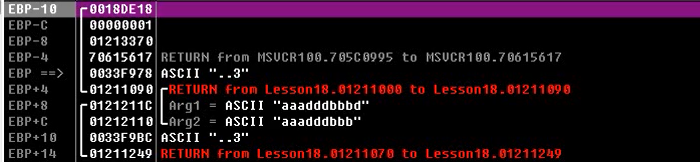

01001BD9 |. 57 push edi分析出各项菜单被点击时四个参数的值

wParam(菜单 ID)参数:

初级菜单 ID:

2

3

4

EBP+C >|00000111 uMsg

EBP+10 >|00000209 wParam

EBP+14 >|00000000 lParam 中级菜单 ID:

2

3

4

EBP+C >|00000111

EBP+10 >|0000020A

EBP+14 >|00000000 高级菜单 ID:

2

3

4

EBP+C >|00000111

EBP+10 >|0000020B

EBP+14 >|00000000

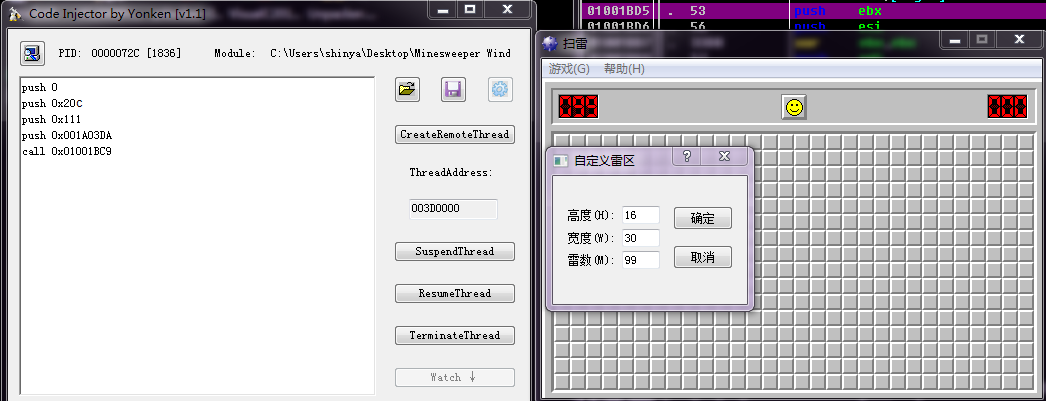

注入代码调试

2

3

4

5

push 0x20b

push 0x111

push 0x001A03DA

call 0x01001BC9

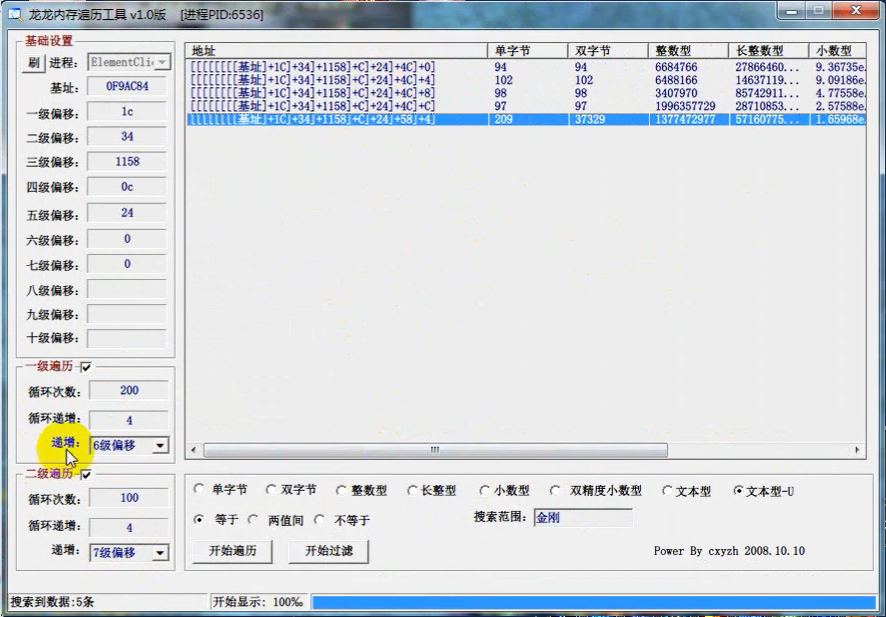

# 2. 分析游戏基地址

基地址概念

全局变量,字符常量等的地址

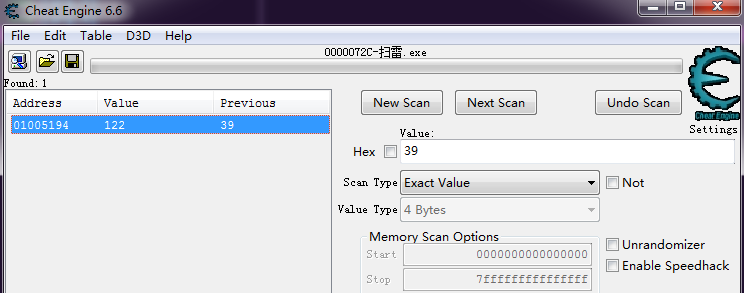

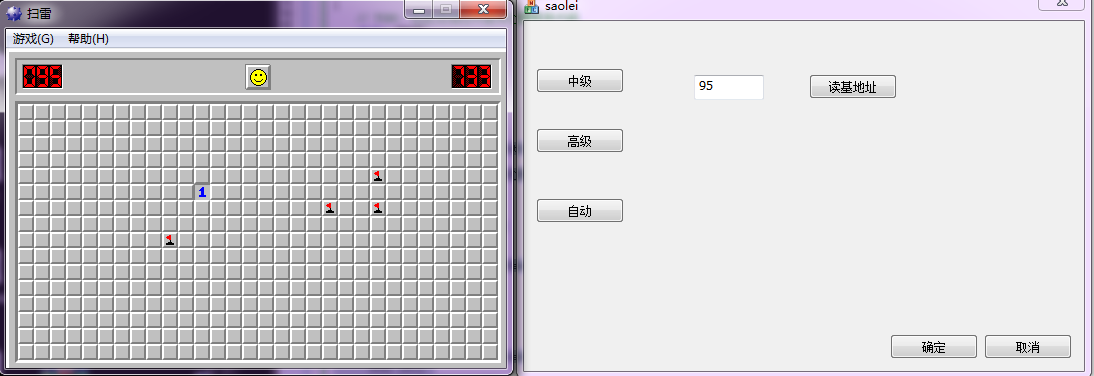

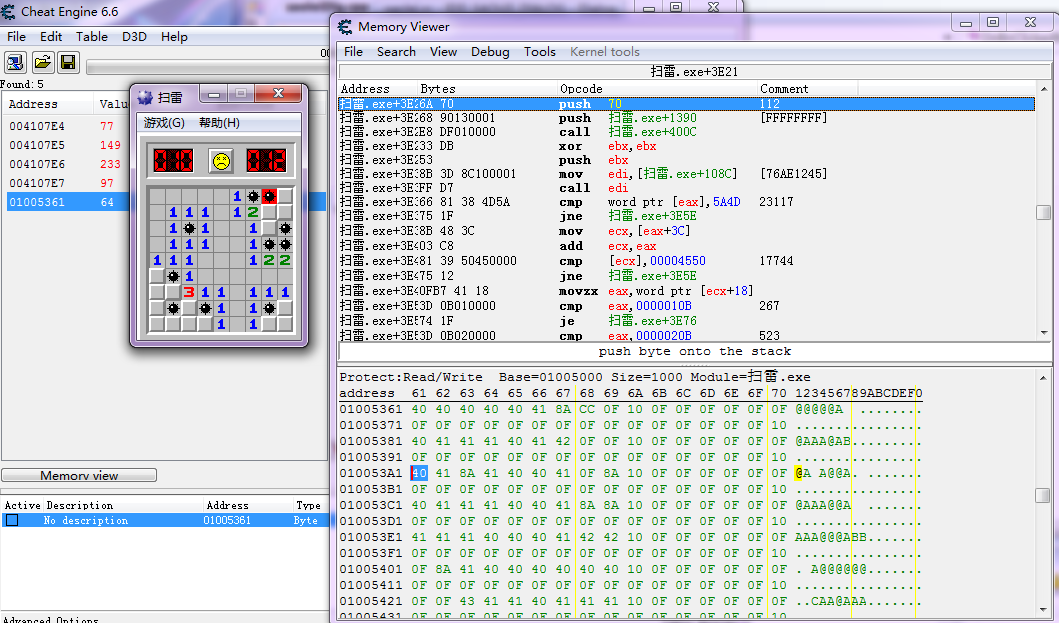

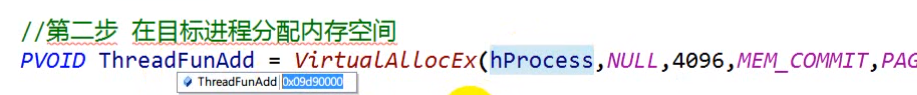

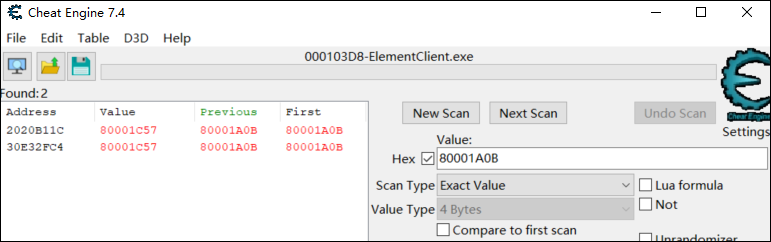

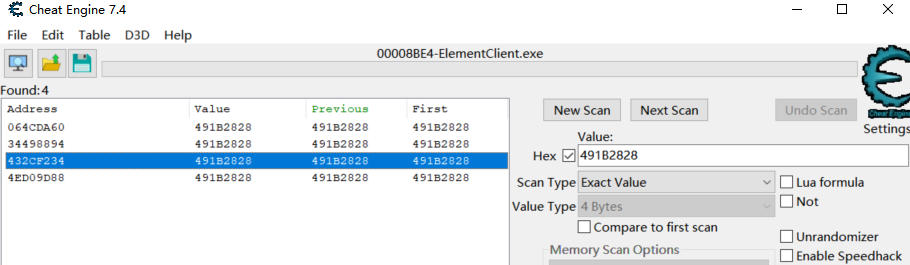

1. 使用 CE 内存查找工具查找数据的地址

2. 在 od 中验证是否为基地址

通过下内存断点方式验证

通过 ce 找到基地址,new scan 后改变数值进行 next scan

1. 首次先让要查找的数据稳定在某个范围 (或者某个精确的值)

2. 改变要查找的数据,根据变化筛选出数据的地址

在扫雷中,小旗子剩余数量的基地址为 01005194

立即数寻址的一般都是基地址

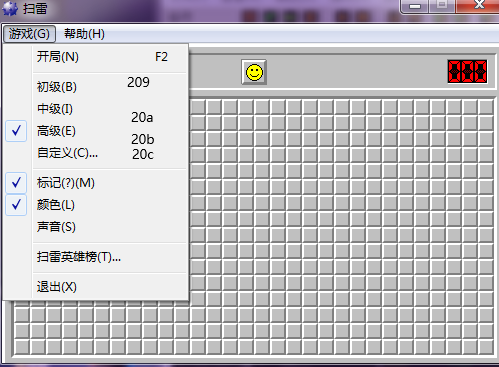

# 3. 游戏菜单点击与读取基地址

1 | void CsaoleiDlg::OnBnClickedButton1() |

# 4. 扫雷游戏辅助编写

1. 雷区数据分析

中级 char a [24][32] //ReadProcessMemory

数据雷区基地址 0x01005361 == 扫雷.exe+5361

找基地址:new scan 时使用未知数,之后每一次 next scan 根据 change 或者 unchange 进行 next scan

初级 9*9 ,内存中隔行存放,因为每一行占两行内存,10 代表结束

只有点击第一下之后才开始布雷,winxp 扫雷特性

0x8F 是雷,40 空白,40 对应 1,0x10 代表行 / 列结束标识

宽基地址 0x01005334

高基地址 0x01005338

1 | void CsaoleiDlg::OnBnClickedButton1() |

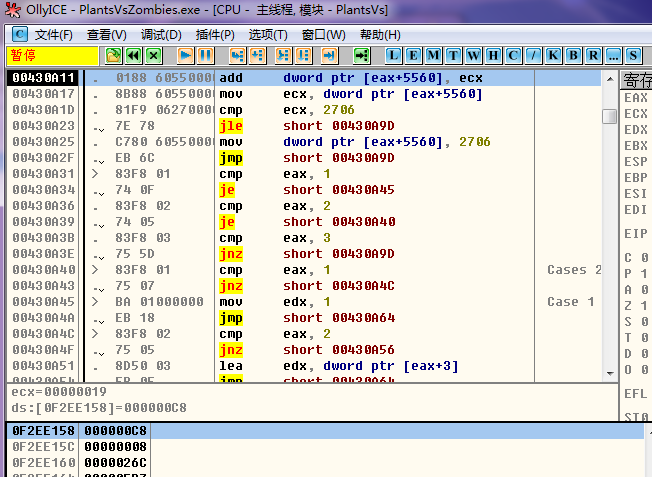

# 5. 植物大战僵尸

1. 找阳光地址和基地址

某一个程序每次运行都不改变的地址(基地址)里面存着阳光的地址

我们需要找到不会改变的地址,通过偏移拿到阳光的地址

1. 通过 ce 找到阳光地址,并且在 od 中定位

dd 0F2EE158

2. 下内存写入断点

要是 CE 找的地址在 OD 中没有这个地址的话请在 CE 地址右键谁改写了此地址然后对照着到 OD 找

第一个偏移地址

阳光地址 0EDD32F8

当前阳光地址 = eax + 0x5560 eax=0EDCDD98

00430A11 |. 0188 60550000 add dword ptr [eax+5560], ecx

第二个偏移地址,找到谁改了 eax=0EDCDD98 的值

还是去下内存断点

00538090 |> \8B01 |mov eax, dword ptr [ecx] ; PlantsVs.00656CA8

ecx = 0EDCDD98

eax = [ecx+5560]

第三个偏移地址

0053807D |. 8B49 08 |mov ecx, dword ptr [ecx+8]

eax = [[ecx+8]+5560] 0EDCDD98

基地址 [[6A9EC0]+768]+5560

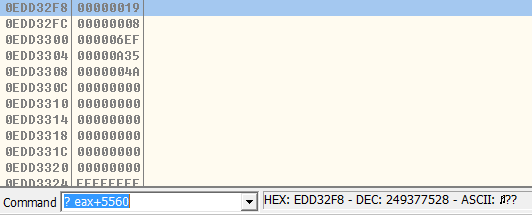

2. 分析金币基地址

通过 ce 工具收集游戏金币基地址

可能和金币 1:1,也可能是其他比例

金币显示的值不是数字 1:1 对应关系,我们只能通过范围搜素定位金币地址

金币的地址不是绿色的基地址所有,所以我们需要找到基地址 + 偏移地址表示他

第一个偏移地址 06BA60A0

0041A3BB - 8B 41 28 - mov eax,[ecx+28] ECX=06BA6078

金币的地址 = ecx + 28

第二个偏移地址

0040EB41 - 8B 88 2C080000 - mov ecx,[eax+0000082C] EAX=02101E48

金币地址 = [eax+0000082c]+28

第三个偏移地址

00467B00 - 8B 0D C09E6A00 - mov ecx,[006A9EC0]

金币地址 =[[006A9EC0]+82c]+28

3. 分析植物安放冷却时间

第一步

1 | 0048728C - 83 47 24 01 - add dword ptr [edi+24],01 { 1 } |

CD 计数器地址 = edi + 24

CD 计数器上线 = edi + 28

思路一:该计数器上限的值,缩短冷却时间

思路二:改写代码

1 | 0048728C - 83 47 24 01 - add dword ptr [edi+24],01 { 1 } |

3. 分析大嘴花吞噬时间代码

1. 定位大嘴花吞噬时间计数器变量的地址

2. 通过 ce 或者 od 定位谁访问了这个地址,从而定位到判断大嘴花吞噬冷却时间的代码

00461561 - 83 7F 54 00 - cmp dword ptr [edi+54],00

00461565 - 75 5F - jne 004615C6

4. 分析种植植物 call

思路:找出安放植物的 call

1. 通过鼠标右键选中植物的地址

2. 分析 call 代码参数及堆栈

1 | 00410A91 - 8B 40 28 - mov eax,[eax+28] |

1 | push -1 |

3. 注入代码,将自己写的植物安放的汇编代码注入到游戏进程空间中,验证

1 | push -1 ;固定的值 |

坐标范围为 [4][8] = 5 * 9 = 45

1 | push -1 ;固定的值 |

1 | push -1 |

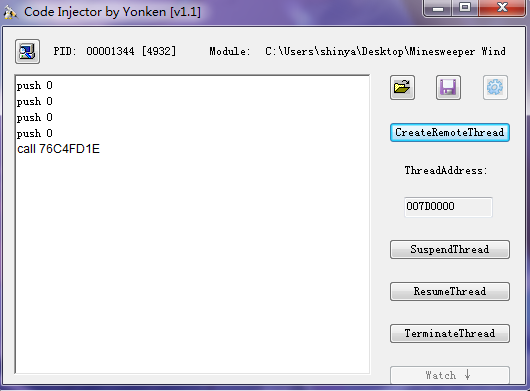

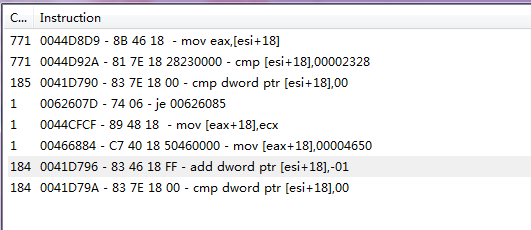

5. 远程注入代码

1. 打开目标进程 OpenProcess,获取目标进程句柄

2. 在目标进程分配内存空间 VirtualAllocEx

3. 往分配的内存空间中写入代码

4. 远程调用 CreateRemoteThread 执行目标进程指定地址的代码

5. 等待远程线程执行完成 WaitForSingleObject

6. 释放目标进程空间 VirtualFreeEx

7. 关闭目标进程句柄

植物血量

后台运行 有一个标识 1,0

关键代码位置 0054E1C2, 0F 95 C0 -> B1 01 90

毁灭菇

排错思路:

到 od 中找到对应位置,查看我们插入的额汇编是否正确

冰冻

土豆

1 | // plantDlg.cpp : 实现文件 |

# 6. 网游辅助实战训练

LoadLibrary // 加载模块

FreeLibrary // 卸载模块

CreateRemoteThread // 创建远程线程

GetModuleHandle // 通过模块名称获取模块句柄

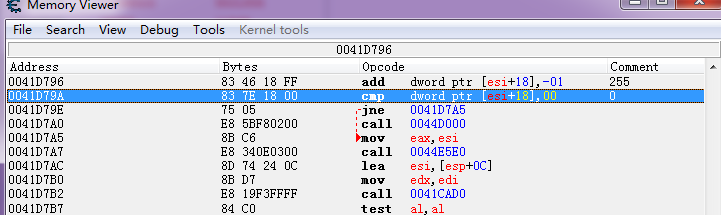

# 角色人物分析

角色名

血量

魔法

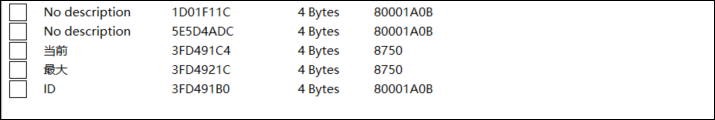

等级

职业

找人物的属性信息,其实是找 this 指针,通过偏移来找人物属性

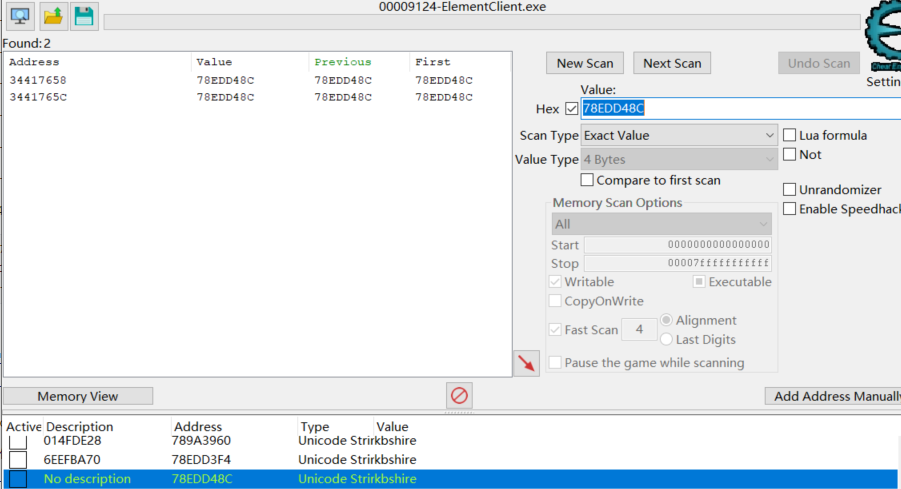

1. 人物真气

1.CE 搜索真气值

1 | 00B2CC25 - 89 86 8C070000 - mov [esi+0000078C],eax |

1 | 00B2E1C5 - 89 86 8C070000 - mov [esi+0000078C],eax |

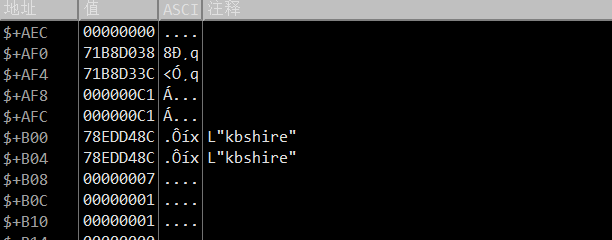

如图可知,this 指针的基地址为 5F7FB0D8

$ + 78C 为血量

$ + 7E4 为血量上限

$ + 790 为真气

$ + 7E8 为真气上限

$ + 784 为等级

$ + 794 为经验

$ + 798 为元神

$ + 79C 为元气上限

34416B58

1 | 773 77+400=477 +3C x |

搜索角色名称

方法 1

1.ce 搜索角色名称,注意,宽字节和窄字节都要考虑

2. 使用定位基地址的方式,一个一个关键点网上找

方法 2(在已知任务角色信息基地址的前提下)

在 ce 里面搜索

逐个分析这些地址,找出与任务角色基地址信息相近的地址,然后计算偏移

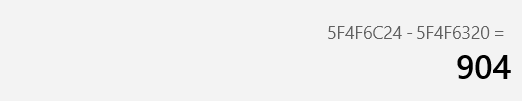

34417B58-34416B58=B00

释放技能 call 查找

思路一:技能应该有技能 ID,索引,技能文字信息和描述

可以从技能文字信息为入口,用 CE 搜索字符信息,可以根据内存读写断点。定位技能的关键 call

思路二:分析游戏按键和鼠标点击处理机制,找到技能 call

思路三:针对网游,一般网络游戏会将攻击和伤害的计算放在服务器端处理

失望技能需要与服务端进行网络通信,通过游戏数据网络数据收发机制,跟踪 send,recv 函数,用条件过滤,保证 send 的是释放技能的数据,看函数堆栈反推上层函数,找到技能 call

bp send, 对网络发送数据的函数下断点

排除其他数据包发送的干扰,定位到使用技能时触发的数据包的发送

ctrl + F9 定位到游戏程序模块 (OD 上 module 为游戏进程名) 然后逐层分析函数,看谁更适合作为技能 call

1 | UserSkill () |

1 | 00CC3F37 | 57 | push edi | |

发送消息或者触发事件 SendNotyxxx

消息事件处理线程

1 | while(1) |

1 | 764B58A0 | 8BFF | mov edi,edi | |

1 | 00CE9231 - FF 71 08 - push [ecx+08] |

1 | 00CE922A | A1 38EE4F01 | mov eax,dword ptr ds:[14FEE38] | 015084F8 |

1 | 00CE922A | A1 38EE4F01 | mov eax,dword ptr ds:[14FEE38] | 015084F8 |

人物选择目标(玩家,怪物,npc 分析)

选中

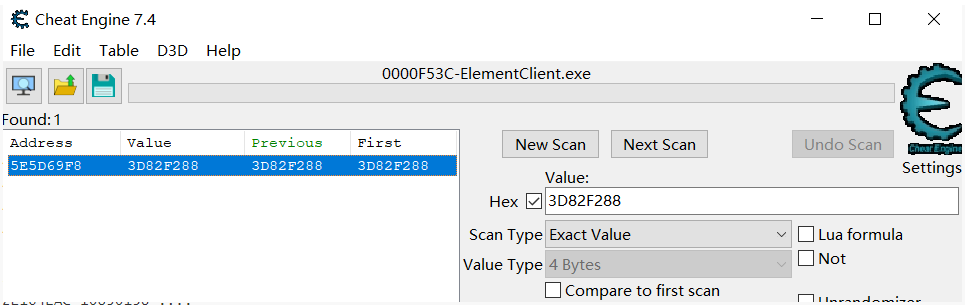

当前 this 指针 [[[14FEE38]+1C]+30] = 5F4F6320

1 | 80001A0B 是戒灵的ID |

1 | 对于不同的囚徒怨魂有不同的ID |

1 | 009AC900 - 89 B0 04090000 - mov [eax+00000904],esi |

思路:

1. 在人物对象偏移地址中找找看是否有与选中的目标相关的信息 (譬如:ID 或者目标对象的地址),然后通过内存断点分析访问这些信息的代码,来确定选中目标的 call

2. 网游可以通过 send 函数断点来分析选中目标的操作 (和释放技能 call 分析类似)

思路一:

1. 上面已经找到一个与任务选中目标的相关信息 (人物选择中的目标 ID)

2. 对这个内存下写入访问 / 写入的断点

1 | 009AC900 |. 89B0 04090000 mov dword ptr ds:[eax+0x904],esi |

# 更新 2023.1.5

释放技能 call

1 | 00CE9EE3 | 8B43 08 | mov eax,dword ptr ds:[ebx+8] | |

定位怪物 ID

1 | 00B6AC16 |. 6A 00 push 0x0 |

1 | 009AD0A0 - 89 B0 04090000 - mov [eax+00000904],esi |

人物技能分析

1 | 00CE9EEE | FF70 08 | push dword ptr ds:[eax+8] | |

5E5D69F8 - 5E5D41D8 = 2820

人物 this 指针 + 2820 就是技能数组的首地址,通过技能数组的首地址可以找到技能的全部信息

# 更新结束

# 更新 2023.1.11

1 | 1.人物this指针 |

# 更新结束

5. 人物技能信息分析

1. 每个技能所包含的数据

技能名称 ID

技能冷却时间

可以猜想:有一个技能类,每个技能都是这个类的对象

1 | class Skill |

1 | push [eax+0x08] |

推测 00CE92DE

1 | 46A30A60 01297268 hr). |

1 | 495A6148 01297268 ElementC.01297268 |

猜测:技能列表使用一个数组存储的

通过 OD 中下断点 push dword ptr ds:[eax+0x8] 在 OD 中 eax 的值

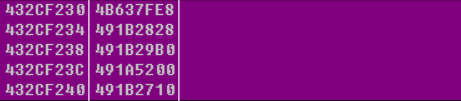

491B2710 A7

4B637FE8 71

491B2828 72

491B29B0 7D

491A5200 7F

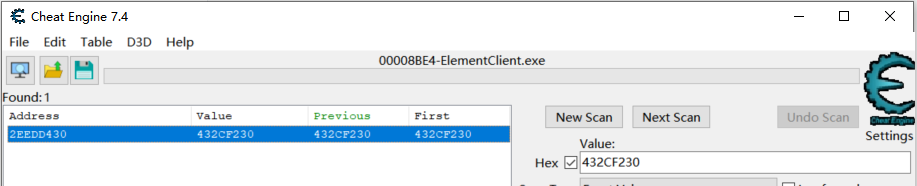

# 角色人物技能列表

1 | 432CF230 4B637FE8 |

2EEDD430 - [[[14FEE38]+1C]+30] = 2EEDD430 - 2EEDAC10 = 2820

1 | 2EEDD430 432CF230 人物技能列表 |

# 人物周围怪物

猜想:怪物

1 | class Monster |

00BE9BA4 - 8B 86 18010000 - mov eax,[esi+00000118] ESI=5F21EBA8

思路一:

在游戏中用 CE 搜索怪物的相关信息 (怪物的 ID,生命,名字等信息) 定位到怪物对象的地址,然后通过 OD 下访问断点,找到相关代码,分析代码逻辑,最终找到怪物列表

思路二:

网游通过 send 函数断点分析相关操作

1. 怪物的信息偏移地址分析

2. 人物周围的怪物列表

80001C4A

1 | 00BE7E26 - 89 88 2C010000 - mov [eax+0000012C],ecx |

1 | 00A4AA6F | E8 1C030000 | call elementclient.A4AD90 | |

# 挂机功能

1. 挂机需要创建一个线程

2. 线程中循环执行

while()

{

选中怪物

靠近怪物 (向怪物移动至最远攻击距离内)

释放技能

判断怪物生命值

判断自己生命值

…

}

# 找人物移动 call

思路一:人物移动与目标地点的坐标和人物当前地点坐标数据有联系,所以我们可以从这两个数据入手开始查找

思路二:网友一般将人物移动时的数据的逻辑处理放在服务端,游戏客户端与服务端通过网络通讯

所以通过 send 发包函数来定位人物移动的 call 的代码

1 | 00B503F7 - F3 0F5C 4F 3C - subss xmm1,[edi+3C] |

# 找人物背包物品列表

思路一:以背包中某一种物品来分析,最好是能叠加的,数量可以改变

物品列表 -> 多种物品 (名字,数量)

1 | 00BA02D6 - 01 41 14 - add [ecx+14],eax |

特征码

使用 *?匹配通配符

根据特征码找游戏更新之后的新 call

# 找使用背包物品 call

自动吃红药

自动吃蓝药

免疫药

无敌药

思路 1:

以某种物品的相关信息为线索 (名称,数量,ID 等),用 CE 监视当使用物品时哪些代码对这些信息有访问,大致定位出使用物品 call 的范围

思路 2:

对于网游,物品相关的逻辑处理一般是放在服务端处理,所以使用物品的时候必定与服务端有网络数据通讯,所以断点通过 send 函数也可以定位物品使用代码的位置

bp sned 对 socket 库中的发包函数下断电

send-> 系统的发送数据的函数

游戏本身 -> 也有自己的发包函数 sendmsg,这函数里面调用了 send

SendData(char* data, int length)

{

…;

send();

}

1 | 00B5A8AA - FF 77 0C - push [edi+0C] |

# 从逆向的角度看 C++

# 虚函数

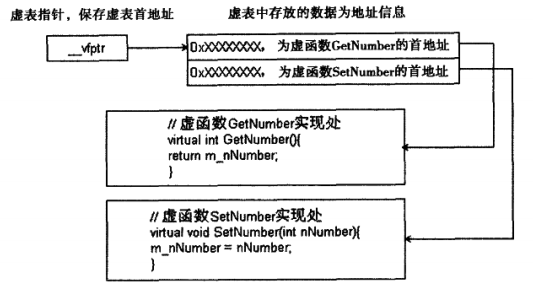

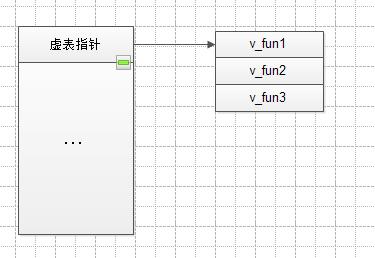

- 虚函数地址表(虚表)

-

- 定义:当类中定义有虚函数时,编译器会把该类中所有虚函数的首地址保存在一张地址表中,即虚函数地址表。

- 虚表信息在编译后被链接到执行文件中,因此所获得的虚表地址是一个固定的地址。

- 虚表中虚函数的地址排列顺序依据虚函数在类中的声明顺序而定。

-

虚表指针

-

- 同时编译器还会在类的每个对象添加一个隐藏数据成员,称为虚表指针,保存着虚表的首地址,用于记录和查找虚函数。

- 虚表指针的初始化是通过编译器在构造函数中插入代码实现的。由于必须初始化虚表指针,编译器会提供默认的构造函数。

-

虚函数调用过程

-

- 虚表间接寻址访问:

使用对象的指针或引用调用虚函数。根据对象的首地址,取出相应的虚表指针,在虚表查找对应的虚函数的首地址,并调用执行。 - 直接调用访问:

使用对象调用虚函数,和调用普通成员函数一样。 - 虚函数的识别:

- 类中隐式定义一个数据成员

- 数据成员在首地址处,占 4 字节

- 构造函数初始化该数据成员为某个数组的首地址

- 地址属于数据区,相对固定的地址

- 数组的成员是函数指针

- 函数被调用方式是 thiscall

- 构造函数与析构函数都会将虚表指针设置为当前对象所属类中的虚表地址。

- 构造函数中是完成虚表指针的初始化,此时虚表指针并没有指向虚表函数。

- 执行析构函数时,其对象的虚表指针已经指向某个虚表首地址。虚函数是在还原虚表指针,让其指向自身的虚表首地址,防止在析构函数中调用虚函数时取到非自身虚表

- 虚表间接寻址访问:

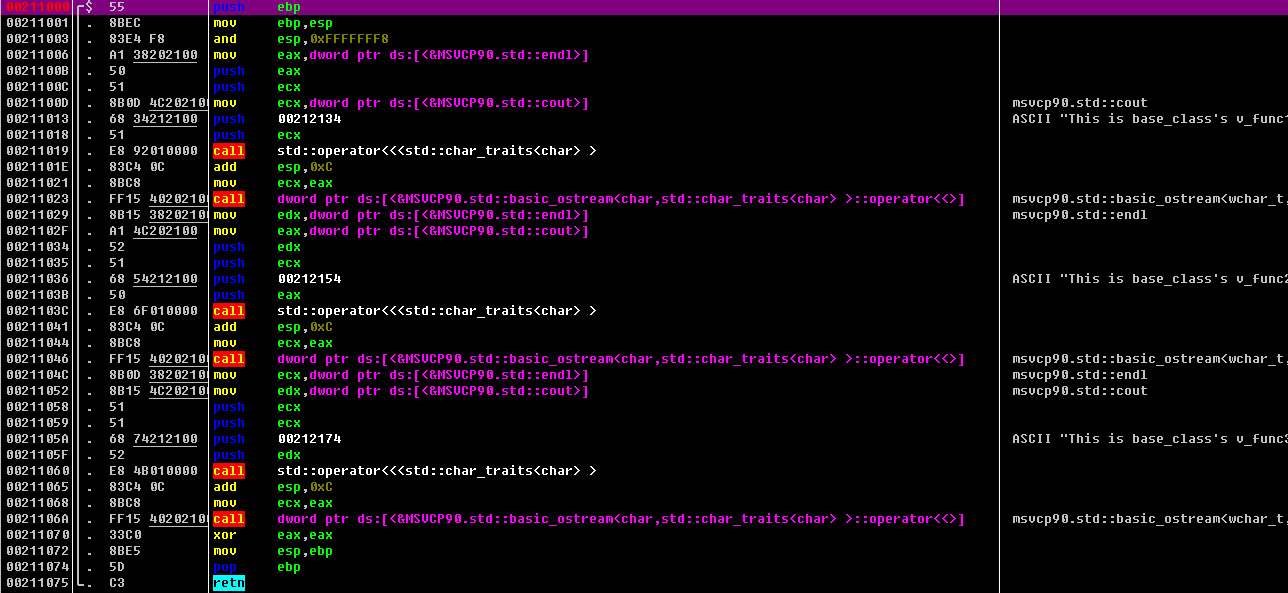

1 | #include "stdafx.h" |

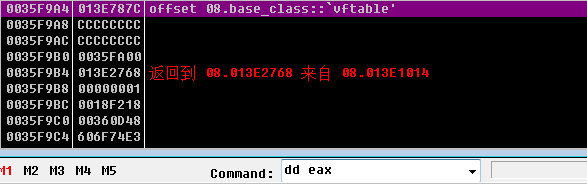

对应的汇编为

1 | 000A1520 > 55 push ebp |

1 | //000A11EA处的代码为 |

1 | //000A101E处的代码为 |

# debug 版本和 release 版本

debug 版本:

release 版本

debug main

release main

对于刚刚的虚函数

debug

release

# C++ 中类与继承在汇编中的关系

1 | #include "stdafx.h" |

1 | 010D13D0 > 55 push ebp |

1 | 010D1118 |

1 | 010D1412 E8 11FCFFFF call 010D1028 |

private

1 | #include "stdafx.h" |

# 从反汇编角度看 this 指针

1 | #include "stdafx.h" |

1 | 012A1450 > 55 push ebp |

当 haha.x-> 1 和 haha.x -> 2

Max:

1 | 012A13B0 > 55 push ebp |

this 看 ecx

ecx 在内存中为:

# 反汇编中构造函数和析构函数的识别

代码如下:

1 | #include "stdafx.h" |

对应的汇编代码为:

1 | 00D11550 > 55 push ebp |

1 | 00D11590 E8 D3FBFFFF call 00D11168 |

1 | 00D115A1 E8 CCFBFFFF call 00D11172 |

1 | 00D115A9 E8 3CFCFFFF call 00D111EA |

# 动态调试基础

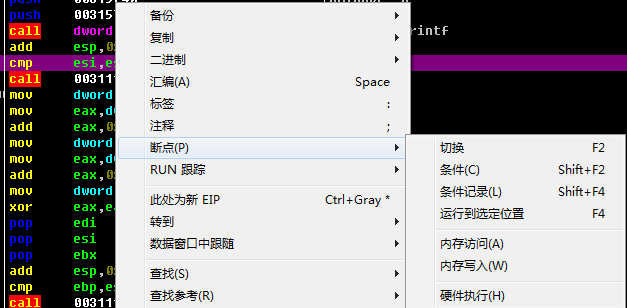

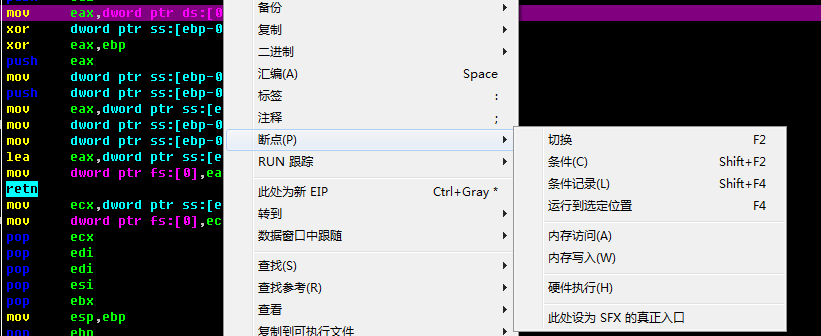

# 断点

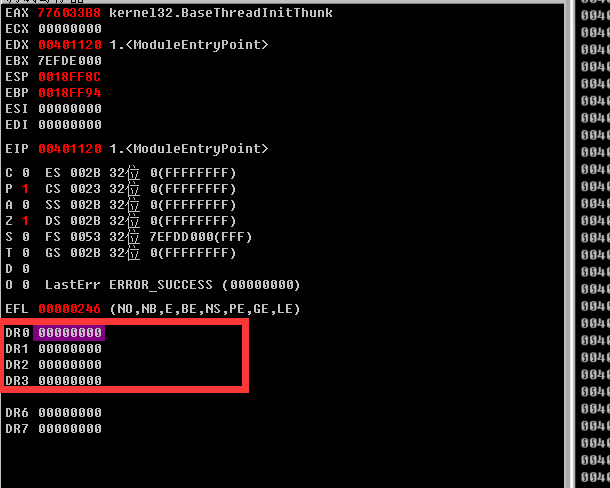

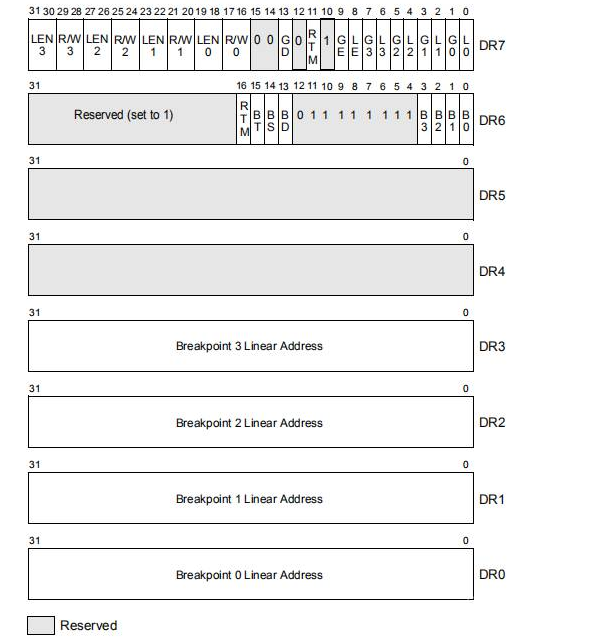

1 | DR0~DR3这四个寄存器是断点地址存储器,用于保存断点的地址 |

DR0-DR3 硬件断点

删除硬件断点 调试 -> 硬件断点

设置硬件断点 右键 -> 断点 -> 硬件执行

取消硬件断点: hd 基址

对当前地址做中断,即添加硬件断点: hr 基址

常用断点:软件断点,内存写入,内存访问,硬件执行

ALT+M 内存镜像

# 常用调试器

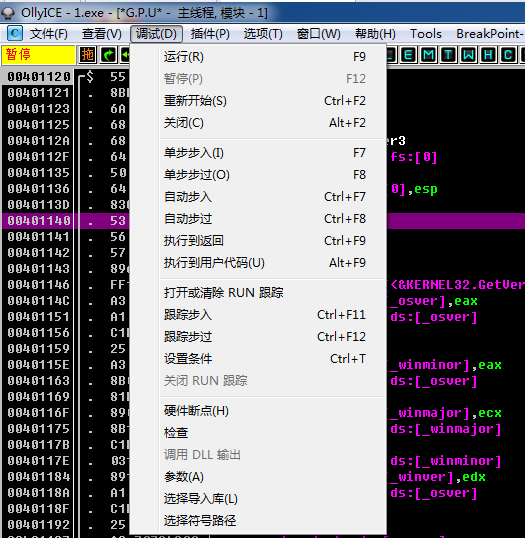

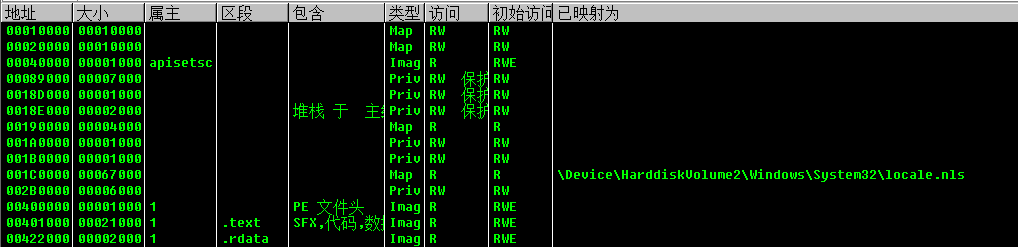

# OllyICE

查看在内存在对应的字节码,即指令在内存中的机器码

一般来说程序映射到内存中基址从 0040 开始,即 PE 文件头

映射到代码段需要 + 1000,前 1000 是 PE 头信息

8087 中浮点运行,反调试会用到

用于轴坐标,准心,多用于游戏分析

# xdbg

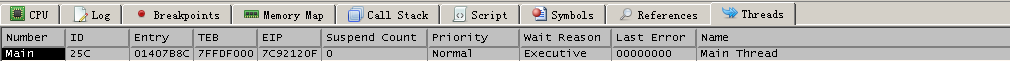

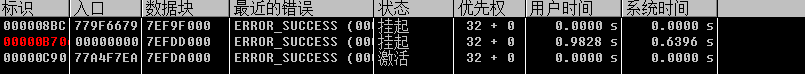

1. 线程

stdcall 一般在函数内部做 ret 做堆栈平衡

windbg

1 | 0:004> g |

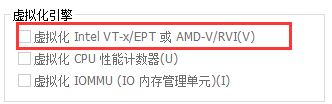

VT

需要开启

# 动态调试基础二

ALT+F9 返回调用本函数的函数的代码

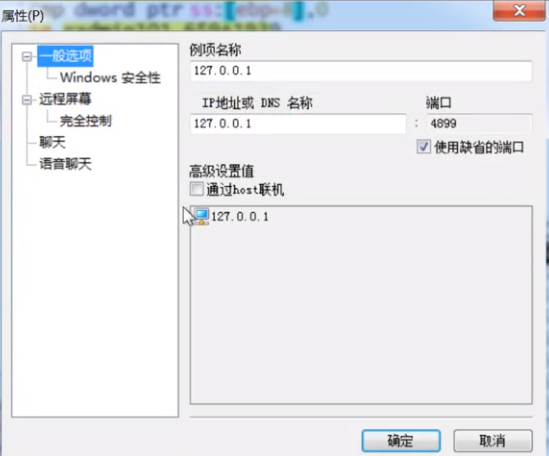

rpb radmin.rpb 存在 127.0.0.1 的配置信息

# 硬件断点

- Intel 80306 以上的 CPU 给我们提供了调试寄存器用于软件调试,硬件断点是通过设置调试寄存器实现的。

调试时线程挂起

右键 resume all 激活

实现硬件断点,首先要获取当前线程环境

1 | //获取线程环境 |

在 CONTEXT 结构体中,存放了诸多当前线程环境的信息

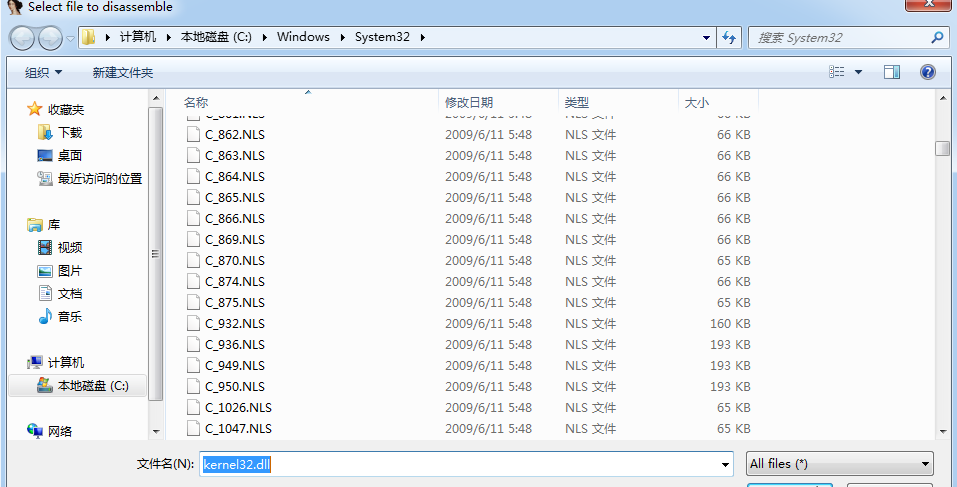

# IDA 动态分析基础

导入表:编译时倒入,通过静态链接到输入表

1.debug -> local 32 debug

IDA 远程调试

将 dbgsrv 放到要调试的文件夹中

# PE 文件结构

# Windows 系统安全基础

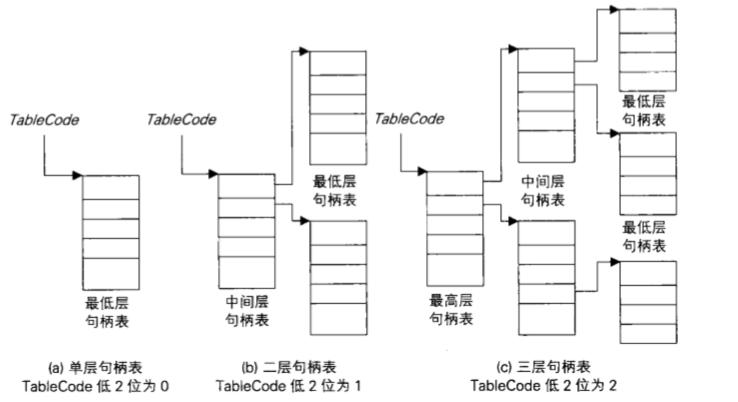

进程句柄表

当你输入用户名和口令时,Winlogon 将其发送给一个叫做 LSASS 的子进程。如果你执行对服务器或工作站的本地登录,LSASS 进程将在安全数据库(亦即 SAM)中查对有关用户名和口令。Winlogon 有两个子进程,即服务控制器和 LSASS。

Explorer 进程 在 Windows 系列的操作系统中,运行时都会启动一个名为 Explorer.exe 的进程。这个进程主要负责显示系统桌面上的图标以及任务栏。

\

\ `

` ·

·